SecuRRity.Ru » Материалы за Март 2009 года

WinPatrol 16.0.2009: универсальный антишпион

автор: Administrator | 25 марта 2009, 01:19 | Просмотров: 5395теги: WinPatrol, антишпион, ПК, софт, бесплатно, удаление, вредоносных, программа

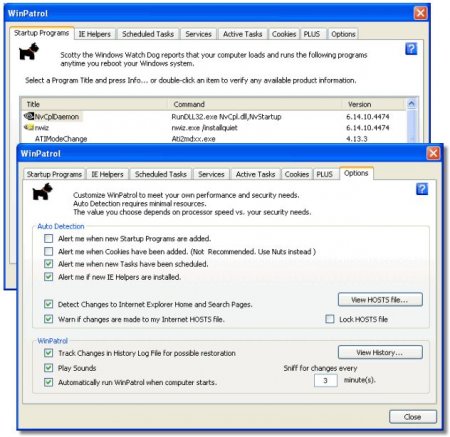

Вышла новая версия бесплатной программы WinPatrol, предназначение которой - отслеживать большое количество вредоносных модулей, оберегая данные от возможной потери. WinPatrol определяет и удаляет «саморазмножающийся» тип вирусов, программное обеспечение рекламного характера, установленное без согласия пользователя, шпионские модули, которые оставляют некоторые программы, файлы Cookies, троянских коней и вирусы других типов. WinPatrol – это хорошее дополнение к основному антивирусу.

В последней версии добавлена вкладка, на которой показываются все новые программы, недавно установленные на ПК. Кроме этого, улучшена работа в среде Windows Vista и Windows 7, улучшена работа в фоновом режиме, добавлен мониторинг системы User Account Control Settings(UAC).

Теперь вирусы проникают в BIOS и DSL-модемы

автор: Administrator | 24 марта 2009, 13:34 | Просмотров: 134478теги: вирус, BIOS, DSL, модем, OpenBSD, ботнет, psyb0t, доступ, червь, система

Конец марта в этом году ознаменовался двумя важными новостями – во-первых, найден способ помещения вредоносного кода в память BIOS, а во-вторых, обнаружено массовое заражение домашних маршрутизаторов червем под названием «psyb0t», который превращает роутер в компонент ботнет-сети.

Заражение микросхемы BIOS в компьютере до сих пор считалось чем-то из области фантастики. Именно BIOS (Basic Input/Output System) отвечает за сохранение конфигурации системы в неизменном виде, а также за исполнение базовых функций ввода и вывода информации. Тем не менее, два аргентинских специалиста, Альфредо Ортега (Alfredo Ortega) и Анибал Сакко (Anibal Sacco) из компании Core Security Technologies показали на конференции по информационной безопасности CanSecWest успешное введение в BIOS специальной программы для удаленного управления, или руткита (rootkit). В частности, им удалось на глазах зрителей заразить компьютеры с операционными системами Windows и OpenBSD, а также виртуальную машину OpenBSD на платформе VMware Player.

Хотя для заражения BIOS по методу Ортеги и Сакко необходимо заранее скомпрометировать машину или иметь физический доступ к машине, последствия такого заражения оказались просто ужасными – даже после полного стирания информации на жестком диске, перепрошивки BIOS и переустановки операционной системы при следующей перезагрузке машина вновь оказывается заражена. Подробнее об атаке на BIOS можно прочитать в блоге ThreatPost.

Заражение микросхемы BIOS в компьютере до сих пор считалось чем-то из области фантастики. Именно BIOS (Basic Input/Output System) отвечает за сохранение конфигурации системы в неизменном виде, а также за исполнение базовых функций ввода и вывода информации. Тем не менее, два аргентинских специалиста, Альфредо Ортега (Alfredo Ortega) и Анибал Сакко (Anibal Sacco) из компании Core Security Technologies показали на конференции по информационной безопасности CanSecWest успешное введение в BIOS специальной программы для удаленного управления, или руткита (rootkit). В частности, им удалось на глазах зрителей заразить компьютеры с операционными системами Windows и OpenBSD, а также виртуальную машину OpenBSD на платформе VMware Player.

Хотя для заражения BIOS по методу Ортеги и Сакко необходимо заранее скомпрометировать машину или иметь физический доступ к машине, последствия такого заражения оказались просто ужасными – даже после полного стирания информации на жестком диске, перепрошивки BIOS и переустановки операционной системы при следующей перезагрузке машина вновь оказывается заражена. Подробнее об атаке на BIOS можно прочитать в блоге ThreatPost.

Net-Worm.Win32.Kido.bt

автор: Administrator | 23 марта 2009, 23:24 | Просмотров: 17842теги: Вредоносные, программы, червь, NetWorm, Kido, Windows, Conficker, Downadup, AutoRun

Описание:

Сетевой червь, распространяющийся через локальную сеть и при помощи съемных носителей информации. Программа является динамической библиотекой Windows (PE DLL-файл). Размер компонентов варьируется в пределах от 155 до 165 КБ. Упакован при помощи UPX.

Инсталляция:

Червь копирует свой исполняемый файл в системный каталог Windows со случайным именем вида:

Для автоматического запуска при следующем старте системы червь создает службу, которая запускает его исполняемый файл при каждой последующей загрузке Windows. При этом создается следующий ключ реестра:

Также червь изменяет значение следующего ключа реестра:

Распространение при помощи сменных носителей:

Червь копирует свой исполняемый файл на все съемные диски со следующим именем:

Также вместе со своим исполняемым файлом червь помещает в корень каждого диска сопровождающий файл:

Данный файл запускает исполняемый файл червя каждый раз, когда пользователь открывает зараженный раздел при помощи программы "Проводник".

Сетевой червь, распространяющийся через локальную сеть и при помощи съемных носителей информации. Программа является динамической библиотекой Windows (PE DLL-файл). Размер компонентов варьируется в пределах от 155 до 165 КБ. Упакован при помощи UPX.

Инсталляция:

Червь копирует свой исполняемый файл в системный каталог Windows со случайным именем вида:

%System%\<rnd>.dll

где, rnd - случайная последовательность символов.Для автоматического запуска при следующем старте системы червь создает службу, которая запускает его исполняемый файл при каждой последующей загрузке Windows. При этом создается следующий ключ реестра:

[HKLM\SYSTEM\CurrentControlSet\Services\netsvcs]

Также червь изменяет значение следующего ключа реестра:

[HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost] "netsvcs" = "<оригинальное значение> %System%\<rnd>.dll"

Распространение при помощи сменных носителей:

Червь копирует свой исполняемый файл на все съемные диски со следующим именем:

<X>:\RECYCLER\S-5-3-42-2819952290-8240758988-879315005-3665\<rnd>.vmx

где rnd – случайная последовательность строчных букв, X – буква съемного диска.Также вместе со своим исполняемым файлом червь помещает в корень каждого диска сопровождающий файл:

<X>:\autorun.inf

Данный файл запускает исполняемый файл червя каждый раз, когда пользователь открывает зараженный раздел при помощи программы "Проводник".

Австралийский регистратор доменов потерял номера кредитных карт 60 тыс. человек

автор: Administrator | 23 марта 2009, 18:42 | Просмотров: 4544теги: новости, регистратор, атака, Perimetrix, утечка, информация, сайт

Крупный австралийский регистратор доменов Bottle Domains подозревается в масштабной утечке информации. По данным австралийских СМИ, в результате хакерской атаки на сайт Bottle Domains были скомпрометированы банковские карты 60 тыс. человек.

Эксперты аналитического центра Perimetrix отмечают, что хакерское вторжение произошло еще в 2007 г., однако инцидент был предан широкой огласке только сейчас. Австралийская федеральная полиция (AFP) подозревает в организации атаки 22-летнего жителя города Перт, который в то время работал на одного из конкурентов Bottle Domains (название конкурента не сообщается). Предполагается, что этот человек похитил информацию, а затем пытался продать ее на одном из хакерских сайтов.

Эксперты аналитического центра Perimetrix отмечают, что хакерское вторжение произошло еще в 2007 г., однако инцидент был предан широкой огласке только сейчас. Австралийская федеральная полиция (AFP) подозревает в организации атаки 22-летнего жителя города Перт, который в то время работал на одного из конкурентов Bottle Domains (название конкурента не сообщается). Предполагается, что этот человек похитил информацию, а затем пытался продать ее на одном из хакерских сайтов.

«Умные» электросети могут таить в себе угрозу

автор: Administrator | 23 марта 2009, 17:36 | Просмотров: 4123теги: IOActive, Smart, безопасность, новости

В США разгорается спор о безопасности новых электросетей формата Smart Grid, развертывание которых предусмотрено в недавно принятом плане стимулирования экономики. Пока министерство энергетики США заявляет, что новые электросети помогут создать новые рабочие места и снизить общие расходы электроэнергии, ИТ-специалисты предупреждают, что элементы сетей Smart Grid довольно легко взломать и устроить массовые отключения энергии с самыми неприятными последствиями.

В рамках пакета законов для стимулирования экономики США в условиях мирового финансового кризиса министерство энергетики США получило 4,5 млрд. долларов на развертывание сетей Smart Grid. На данный момент в разных штатах энергетические компании занимаются установкой автоматизированных электросчетчиков и распределительной аппаратуры с дистанционным управлением. Именно эти дистанционно управляемые электросчетчики и переключатели могут стать мишенью для хакерских атак, как считают эксперты по кибербезопасности из компании IOActive.

В рамках закрытого исследования эксперты из IOActive и присоединившийся к ним независимый консультант Трэвис Гудспид (Travis Goodspeed) смогли создать программу-вирус, которая распространялась от одного автоматизированного счетчика на другие по беспроводным и проводным каналам. Тестовое заражение очередного аппарата проверялось по появлению надписи «pwned» («захвачено» на хакерском жаргоне) на ЖК-экране счетчика. Подробности исследования не разглашаются, потому что взломанное оборудование уже используется множеством потребителей – раскрытие механизма взлома может привести к крайне опасным последствиям.

В рамках пакета законов для стимулирования экономики США в условиях мирового финансового кризиса министерство энергетики США получило 4,5 млрд. долларов на развертывание сетей Smart Grid. На данный момент в разных штатах энергетические компании занимаются установкой автоматизированных электросчетчиков и распределительной аппаратуры с дистанционным управлением. Именно эти дистанционно управляемые электросчетчики и переключатели могут стать мишенью для хакерских атак, как считают эксперты по кибербезопасности из компании IOActive.

В рамках закрытого исследования эксперты из IOActive и присоединившийся к ним независимый консультант Трэвис Гудспид (Travis Goodspeed) смогли создать программу-вирус, которая распространялась от одного автоматизированного счетчика на другие по беспроводным и проводным каналам. Тестовое заражение очередного аппарата проверялось по появлению надписи «pwned» («захвачено» на хакерском жаргоне) на ЖК-экране счетчика. Подробности исследования не разглашаются, потому что взломанное оборудование уже используется множеством потребителей – раскрытие механизма взлома может привести к крайне опасным последствиям.

Браузер Chrome оказался не по зубам участникам хакерского состязания

автор: Administrator | 23 марта 2009, 17:21 | Просмотров: 4632теги: Браузер, Chrome, Pwn2Own, обнаружить, уязвимости, Google

На днях завершилось третье по счету ежегодное мероприятие под названием Pwn2Own. Напомним, что главной задачей этого состязания, в котором принимают участие ведущие эксперты в области информационной безопасности, является обнаружение уязвимостей в распространенном программном обеспечении. Участникам предлагается собственноручно обнаружить уязвимость и продемонстрировать возможность ее эксплуатации. В этот раз в роли «подопытных животных» выступили новые версии распространенных веб-браузеров, установленные на ноутбуки Windows и Mac, а также на несколько мобильных устройств.

Браузер Chrome оказался не по зубам участникам хакерского состязания

Одним из главных открытий Pwn2Own 2009 стал продукт Google Chrome, который продемонстрировал поразительную устойчивость к взлому. Несмотря на то, что участники мероприятия сумели обнаружить уязвимость в браузере от Google, им не удалось воспользоваться ни одной из известных на сегодняшний день хакерских методик для эксплуатации этой уязвимости. Впрочем, эксперты считают, что Google рано праздновать победу и считают, что причиной подобной неприступности является «юный» возраст продукта. В своем блоге организаторы конкурса указывают, что безусловное большинство уязвимостей всплывают на поверхность вскоре после выхода первых патчей.

Хакерам-добровольцам не удалось справиться и с мобильными версиями браузеров, предназначенными для вскрытия. Хотя в данном случае этот факт вряд ли стоит считать заслугой разработчиков. По мнению экспертов, большинство портативных устройств, обладающих ограниченными ресурсами памяти и процессора, не могут похвастаться эффективной защитой от взлома. Однако эксплуатация уязвимостей в мобильном ПО по-прежнему представляет собой достаточно сложный процесс с непредсказуемыми результатами».

Браузер Chrome оказался не по зубам участникам хакерского состязания

Одним из главных открытий Pwn2Own 2009 стал продукт Google Chrome, который продемонстрировал поразительную устойчивость к взлому. Несмотря на то, что участники мероприятия сумели обнаружить уязвимость в браузере от Google, им не удалось воспользоваться ни одной из известных на сегодняшний день хакерских методик для эксплуатации этой уязвимости. Впрочем, эксперты считают, что Google рано праздновать победу и считают, что причиной подобной неприступности является «юный» возраст продукта. В своем блоге организаторы конкурса указывают, что безусловное большинство уязвимостей всплывают на поверхность вскоре после выхода первых патчей.

Хакерам-добровольцам не удалось справиться и с мобильными версиями браузеров, предназначенными для вскрытия. Хотя в данном случае этот факт вряд ли стоит считать заслугой разработчиков. По мнению экспертов, большинство портативных устройств, обладающих ограниченными ресурсами памяти и процессора, не могут похвастаться эффективной защитой от взлома. Однако эксплуатация уязвимостей в мобильном ПО по-прежнему представляет собой достаточно сложный процесс с непредсказуемыми результатами».

Обама объявил копирайт вопросом национальной безопасности

автор: Administrator | 23 марта 2009, 17:13 | Просмотров: 3984теги: Обама, доступ, закон, секретности, безопасности, угрозу

Администрация президента Обамы заблокировала доступ к материалам, касающимся международного торгового соглашения по борьбе с контрафактной продукцией (Anti-Counterfeiting Trade Agreement). Этот договор по сути будет представлять собой международный закон о защите авторского права. В работе над ним принимают участие представители Австралии, Канады, ЕС, Японии, Кореи, Мексики, Марокко, Новой Зеландии, Сингапура, Швейцарии и США. Страны, подписавшиеся под договором, смогут выработать единую стратегию борьбы с цифровым пиратством и получат возможность более эффективного координирования своих действий, направленных на защиту копирайта.

Администрация Буша неоднократно отказывалась обнародовать подробную информацию о ведущихся переговорах и грядущих изменениях. Американская общественность надеялась, что новый президент продемонстрирует большую открытость в данном вопросе. Однако Обама лишь усилил режим секретности и объявил о том, что утечка информации о переговорах может представлять угрозу национальной безопасности.

Администрация также отвергает официальные запросы на получение дополнительных сведений, составители которых опираются на действующий закон о свободе информации (FoI). «На протяжении всей нашей истории национальные интересы неоднократно требовали сохранения в строгой секретности специфической информации», - гласит подписанный президентом исполнительный приказ за номером 12958 - «Защита информации, критически важной для национальной безопасности, по-прежнему остается приоритетной задачей для государства».

Администрация Буша неоднократно отказывалась обнародовать подробную информацию о ведущихся переговорах и грядущих изменениях. Американская общественность надеялась, что новый президент продемонстрирует большую открытость в данном вопросе. Однако Обама лишь усилил режим секретности и объявил о том, что утечка информации о переговорах может представлять угрозу национальной безопасности.

Администрация также отвергает официальные запросы на получение дополнительных сведений, составители которых опираются на действующий закон о свободе информации (FoI). «На протяжении всей нашей истории национальные интересы неоднократно требовали сохранения в строгой секретности специфической информации», - гласит подписанный президентом исполнительный приказ за номером 12958 - «Защита информации, критически важной для национальной безопасности, по-прежнему остается приоритетной задачей для государства».

Международный стандарт безопасности ISO 17799

автор: Administrator | 23 марта 2009, 01:05 | Просмотров: 16797теги: ISO, 17799, Информация, Безопасность, стандарт, система, защита

Критерии оценки защищенности информационных систем

Какой вопрос наиболее часто задают IT-менеджеры специалистам по информационной безопасности? Думаю, что это очевидно: "Насколько защищена наша информационная система?".

Этот вопрос действительно является краеугольным камнем информационной безопасности и тем самым "тонким" местом, которое обычно стараются избегать специалисты по обеспечению информационной безопасности. И действительно оценить защищенность информационной системы достаточно сложно... но, как известно, можно. Для этого существуют, в основном, качественные методы оценки уровня защищенности, которые на выходе позволяют получить не количественную оценку ("система защищена на 4.2 балла или на 58%"), а качественную - система соответствует определенному классу или уровню защищенности. Количественные методы оценки на практике не нашли своего применения.

Применение качественных методов оценки является на сегодняшний день единственным способом получить представление о реальном уровне защищенности информационных ресурсов компании.

Критерии проведения аудита безопасности информационных систем

Перейдем к следующей части и вспомним, какой вопрос обычно является ключевым при проведении аудита безопасности. Обычно, это вопрос, проверку на соответствие какому стандарту безопасности будет выполнять аудитор. В России обычной практикой при проведении аудита является выполнение данных работ без привязки к какому либо критерию или стандарту - аудитор ограничивается оценкой текущего уровня защищенности и выработке рекомендаций по его повышению в соответствии со своей экспертной оценкой и своим пониманием об уровнях и критериях защиты.

И, в общем, это нормальная практика, когда компания доверяет выбранному эксперту или группе экспертов, но проводить аудит, основываясь только на собственной экспертной оценке, не учитывая мировой опыт и существующие стандарты безопасности, на сегодняшний день практически недопустимо.

Какой вопрос наиболее часто задают IT-менеджеры специалистам по информационной безопасности? Думаю, что это очевидно: "Насколько защищена наша информационная система?".

Этот вопрос действительно является краеугольным камнем информационной безопасности и тем самым "тонким" местом, которое обычно стараются избегать специалисты по обеспечению информационной безопасности. И действительно оценить защищенность информационной системы достаточно сложно... но, как известно, можно. Для этого существуют, в основном, качественные методы оценки уровня защищенности, которые на выходе позволяют получить не количественную оценку ("система защищена на 4.2 балла или на 58%"), а качественную - система соответствует определенному классу или уровню защищенности. Количественные методы оценки на практике не нашли своего применения.

Применение качественных методов оценки является на сегодняшний день единственным способом получить представление о реальном уровне защищенности информационных ресурсов компании.

Критерии проведения аудита безопасности информационных систем

Перейдем к следующей части и вспомним, какой вопрос обычно является ключевым при проведении аудита безопасности. Обычно, это вопрос, проверку на соответствие какому стандарту безопасности будет выполнять аудитор. В России обычной практикой при проведении аудита является выполнение данных работ без привязки к какому либо критерию или стандарту - аудитор ограничивается оценкой текущего уровня защищенности и выработке рекомендаций по его повышению в соответствии со своей экспертной оценкой и своим пониманием об уровнях и критериях защиты.

И, в общем, это нормальная практика, когда компания доверяет выбранному эксперту или группе экспертов, но проводить аудит, основываясь только на собственной экспертной оценке, не учитывая мировой опыт и существующие стандарты безопасности, на сегодняшний день практически недопустимо.

hacking attemptz v1.2

автор: Administrator | 22 марта 2009, 20:35 | Просмотров: 11526теги: Скрипты, Модуль, DataLife, hacking, attemptz

Описание:

Модуль предназначен для обнаружения попыток перебора паролей или взлома пароля с помощью брутфорса. Каждый раз когда кто-то введёт, умышленно или нет, неправильный пароль, сохранеяется его данные(к которым только администратор имеет доступ).

В файле логов, сохраняется:

>> какой логин брутили

>> пароли каторых ввёл злоумышленник

>> дата

>> время

>> ip злоумышленника

>> имя хоста злоумышленника

Дополнительные функции модуля:

>> каждая строчка нумеруется

>> отправка уведомления на email администратора через xx попыток перебора паролей

>> возможность добавить/изменить заголовок и текст сообщении

>> включить/отключть отправка уведомлений на email

>> удаление файл логов

>> сохраняется: кто(ip) и когда, удалил файл логов последний раз

>> нажимая на "ip злоумышленника", открывается страница где можно увидеть все зарегистрированных пользователей вашего сайта, каторые имеют этот ip

>> нажимая на "имя хоста", открывается страница где можно узнать подробную информацию о IP злоумышленника

Модуль предназначен для обнаружения попыток перебора паролей или взлома пароля с помощью брутфорса. Каждый раз когда кто-то введёт, умышленно или нет, неправильный пароль, сохранеяется его данные(к которым только администратор имеет доступ).

В файле логов, сохраняется:

>> какой логин брутили

>> пароли каторых ввёл злоумышленник

>> дата

>> время

>> ip злоумышленника

>> имя хоста злоумышленника

Дополнительные функции модуля:

>> каждая строчка нумеруется

>> отправка уведомления на email администратора через xx попыток перебора паролей

>> возможность добавить/изменить заголовок и текст сообщении

>> включить/отключть отправка уведомлений на email

>> удаление файл логов

>> сохраняется: кто(ip) и когда, удалил файл логов последний раз

>> нажимая на "ip злоумышленника", открывается страница где можно увидеть все зарегистрированных пользователей вашего сайта, каторые имеют этот ip

>> нажимая на "имя хоста", открывается страница где можно узнать подробную информацию о IP злоумышленника

Сервис whoiZ - узнать подробную информацию о любом IP адресе

автор: Administrator | 21 марта 2009, 01:26 | Просмотров: 8967теги: Новости сайта, сервис, whoiZ, IP, узнать, информация, данные, провайдер, ип

Сегодня мы открыли новый сервис - whoiZ, с помощью которого, каждый желающий может получить бесплатно, подробную информацию о любом IP адресе.

Мы считаем, что услуга будет полезна для администраторов сайтов, а также и для простых пользователей Интернета.

Мы считаем, что услуга будет полезна для администраторов сайтов, а также и для простых пользователей Интернета.

Безопасное использование служб мгновенных сообщений

автор: Administrator | 20 марта 2009, 22:51 | Просмотров: 10195теги: Статьи, службы, Безопасность, ICQ, AIM, MSN, Messenger, Jabber, Skype, службы, информация

1. Предисловие:

2. Введение в IM

3. Элементы безопасности IM-служб

4. Заключение:

Большинство пользователей знакомы со службами мгновенных сообщений (Instant Messaging, IM) - приложениями-мессенджерами, которые позволяют нам общаться с друзьями и знакомыми онлайн в режиме реального времени через интернет и отслеживать их статус в сети.

Мессенждеры приносят реальную пользу, позволяя легко обмениваться информацией и пользоваться другими дополнительными услугами, такими как видеоконференции и голосовой чат.

Однако, эти возможности подразумевают ответственность, и человек, использующий мессенджер, должен осознавать и уделять внимание аспектам безопасности и конфиденциальности служб мгновенных сообщений, чтобы оставаться в безопасности в сети и не раскрывать персональную информацию посторонним. Безопасное использование мессенджера - наша основная тема сегодня.

2. Введение в IM

2.1. Общее представление

2.2. Предпосылки

2.3. Как работает служба мгновенных сообщений

2.4. Процедура входа

3. Элементы безопасности IM-служб

3.1. Ваш IM-профиль

3.2. Использование

4. Заключение:

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO