SecuRRity.Ru » Облако тегов » ТРОЯН

Обнаружен троян для Android способный записывать телефонные разговоры

автор: Administrator | 2 августа 2011, 16:51 | Просмотров: 16900теги: Android, троян

Компания CA Technologies, занимающаяся вопросами компьютерной безопасности, обнаружила троянский вирус нового типа, способный записывать телефонные разговоры пользователя мобильного устройства Android.

Компания CA Technologies, занимающаяся вопросами компьютерной безопасности, обнаружила троянский вирус нового типа, способный записывать телефонные разговоры пользователя мобильного устройства Android.Эти трояны стали значительным шагом вперед — ранее CA Technologies уже находила прежнюю версию этого троянского ПО, способного сохранять только номера исходящих и входящих звонков, а также их продолжительность.

Троян Kenzero шантажирует любителей «клубнички»

автор: Administrator | 19 сентября 2010, 02:28 | Просмотров: 4684теги: троян, Kenzero

Да, в эру бурного развития интернет-технологий глупо полагать, что есть еще такое понятие, как анонимность, если речь идет об Интернете. Что бы вы сказали, если бы вам кто-то предложил стереть информацию о вашей активности в Сети, причем не бесплатно, а за 20 долларов? Вероятно, это не самое удачное предложение, правда?

Да, в эру бурного развития интернет-технологий глупо полагать, что есть еще такое понятие, как анонимность, если речь идет об Интернете. Что бы вы сказали, если бы вам кто-то предложил стереть информацию о вашей активности в Сети, причем не бесплатно, а за 20 долларов? Вероятно, это не самое удачное предложение, правда?А вот хакеры считают по другому. Некоторые из них создают трояны, распространяющие спам с вашего ПК, другие — просто удаляют всю информацию с вашего компьютера, считая себя могущественными манипуляторами Сети. Некоторое время назад настоящей головной болью для многих стал вирус, блокирующий ОС Windows, и требующий денежку за разблокировку.

Так вот, японские хакеры пошли еще дальше, и создали троян Kenzero, отслеживающий действия любителей «клубнички», и затем требующий деньги у жертвы (18 долларов США). Японские пользователи столкнулись с новым типом вредоносных программ. Очень интересна причина, за которую хакеры предлагают заплатить.

Новая версия трояна BlackEnergy грабит банки России и Украины

автор: Administrator | 18 июня 2010, 18:55 | Просмотров: 5376теги: BlackEnergy, троян, банки

Группа злоумышленников использует новую версию трояна BlackEnergy для кражи паролей к системам онлайн-банкинга ряда российских и украинских банков. О своём исследовании этой вредоносной программы рассказал на конференции FIRST Джо Стюарт (Joe Stewart) из SecureWorks, сообщает The Register.

Группа злоумышленников использует новую версию трояна BlackEnergy для кражи паролей к системам онлайн-банкинга ряда российских и украинских банков. О своём исследовании этой вредоносной программы рассказал на конференции FIRST Джо Стюарт (Joe Stewart) из SecureWorks, сообщает The Register.BlackEnergy в своё время был хорошо известен как DDoS-троян, но в августе 2008 года появился новый троянский инструментарий, который Стюарт называет BlackEnergy 2. Он имеет много общего с предшественником и явно написан тем же человеком, однако представляет собой значительно более сложную и гибкую программу.

Одной из отличительных особенностей BlackEnergy 2 является система плагинов, которая позволяет ему выполнять на заражённых компьютерах самые разные действия. Более того, разработкой плагинов может заниматься кто угодно, имеющий в своём распоряжении копию этого тулкита.

Троян OSX/OpinionSpy — новый опасный зловред для Mac OS

автор: Administrator | 4 июня 2010, 18:25 | Просмотров: 5564теги: OpinionSpy, Троян, Mac OS

Специалисты Intego предупреждают о появлении нового опасного трояна для Mac OS, который распространяется на различных сайтах вместе с популярными приложениями и хранители экранов (screensaver).

Специалисты Intego предупреждают о появлении нового опасного трояна для Mac OS, который распространяется на различных сайтах вместе с популярными приложениями и хранители экранов (screensaver). Троян OSX/OpinionSpy, проникает на компьютер пользователя в процессе инсталляции легитимных продуктов, которые можно скачать на таких веб-сайтах, как MacUpdate, VersionTracker и Softpedia. Иногда он замаскирован под «исследовательскую программу», навязываемую вместе с легальным ПО как средство изучения пользовательского спроса.

Как показал анализ, троян OSX/OpinionSpy является модификацией вредоносной программе, созданной для Windows-платформ еще в 2008 году. Его функционал, как и стоило ожидать, значительно шире объема задач, предусмотренных обычным маркетинговым исследованием, и позволяет классифицировать его как умелого шпиона.

Новый троян атакует пользователей «ВКонтакте»

автор: Administrator | 19 мая 2010, 13:10 | Просмотров: 16283теги: ВКонтакте, троян, hosts, IP-адрес

На прошлой неделе через социальную сеть «ВКонтакте» под видом нового приложения, изменяющего тему оформления персональной странички, начал распространяться троянец, модифицирующий на зараженном компьютере файл hosts ОС Widows.

Чтобы при открытии файла hosts данные, добавленные троянцем, не были видны сразу, они записаны в конец файла после пустой незаполненной области, получившейся в результате перевода строк.

Чтобы при открытии файла hosts данные, добавленные троянцем, не были видны сразу, они записаны в конец файла после пустой незаполненной области, получившейся в результате перевода строк.

Банковский троян ZeuS умеет заражать исполняемые файлы

автор: Administrator | 23 апреля 2010, 19:19 | Просмотров: 12056теги: НОВОСТИ, ZeuS, заражает, троян, вирус, проактивная защита

Банковский троян ZeuS/Zbot с недавних пор прирос новой, довольно нетипичной для троянов функциональностью: теперь он умеет заражать исполняемые файлы.

Специалисты компании Symantec, изучившие свойства новой разновидности "Зевса", сообщают, что, проникнув в систему типичным для троянской программы способом (обычно ZeuS распространяется через спам), этот вредонос пытается обнаружить в неком определённом месте исполняемые файлы. В каждый из этих файлов троян внедряет по 512 байт кода и переписывает точку входа так, чтобы при выполнении зараженного файла сперва отрабатывал внедрённый код.

Отметим, что такие манеры присущи старым добрым классическим вирусам, что позволяло им бесконтрольно размножаться. Впрочем, код-паразит "Зевса" довольно-таки примитивен — очевидно, по той причине, что этот вредонос всецело полагается на Интернет, о чём классические вирусы могли только мечтать.

Специалисты компании Symantec, изучившие свойства новой разновидности "Зевса", сообщают, что, проникнув в систему типичным для троянской программы способом (обычно ZeuS распространяется через спам), этот вредонос пытается обнаружить в неком определённом месте исполняемые файлы. В каждый из этих файлов троян внедряет по 512 байт кода и переписывает точку входа так, чтобы при выполнении зараженного файла сперва отрабатывал внедрённый код.

Отметим, что такие манеры присущи старым добрым классическим вирусам, что позволяло им бесконтрольно размножаться. Впрочем, код-паразит "Зевса" довольно-таки примитивен — очевидно, по той причине, что этот вредонос всецело полагается на Интернет, о чём классические вирусы могли только мечтать.

От BackDoor.Tdss.565 и выше (aka TDL3)

автор: Administrator | 16 февраля 2010, 11:47 | Просмотров: 15469теги: Статьи, BackDoor.Tdss.565, TDL3, троян, Безопасность, троянец, руткит, драйверы, автозапуск

Инсталляция

Уже с первых минут знакомства данная вредоносная программа начинает преподносить сюрпризы. Например, на этапе инсталляции используется оригинальный способ внедрения в системный процесс. Способ документированный, но ранее ни в одном вирусе не применявшийся. Это позволило обойти (обмануть) большинство поведенческих анализаторов и безнаказанно инсталлировать свой драйвер.

Теперь инсталляция продолжается уже в режиме ядра. Руткит проходит по стеку устройств, обслуживающих системный диск, и определяет соответствующий драйвер - свою будущую жертву для заражения. На какой именно модуль упадет выбор, зависит от конфигурации оборудования. Так, например, для системы, где системный диск имеет IDE- интерфейс, это будет atapi.sys, а в другой системе им может оказаться iastor.sys. Инфицирование драйверов файловой системы, сетевых драйверов и даже самого ядра уже не раз встречалось (BackDoor.Bulknet, Win32.Ntldrbot, Trojan.Spambot и т.д.) для обеспечения автозагрузки, и данный случай не является исключением.

Стоит отметить, что размер зараженного файла не изменяется, так как код вируса перезаписывает часть секции ресурсов. Причем код этот совсем небольшой - 896 байт (в более поздних версиях уже всего 481 байта) и представляет собой загрузчик основного тела руткита. При этом меняется точка входа, обнуляется ссылка на подпись драйвера и пересчитывается новая контрольная сумма файла. Адреса API-функций, необходимых этому загрузчику во время заражения, фиксируются в его теле в виде RVA. С одной стороны, это позволило существенно сократить его размер, а с другой - затруднить исследование зараженного драйвера на системе с другой версией ядра.

Затем вирус оценивает размер диска и выделяет для себя небольшой участок (24064 байта) с конца диска, где будет храниться основное тело руткита. Фактически, основным телом руткита становится часть драйвера, который занимается инсталляцией, но уже в виде бинарных данных, а не исполняемого образа. Этот блок начинается с маркера 'TDL3', далее следует 896 байт оригинальной секции ресурсов из зараженного драйвера. Там же, в конце диска, организуется отдельный виртуальный диск для компонентов пользовательского режима и файла конфигурации. Очень похоже, что на этот шаг авторов вдохновил BackDoor.Maxplus, который также создавал отдельное виртуальное устройство-диск для внедряемых компонентов. Подробнее об этом будет рассказано ниже.

В более поздних версиях (BackDoor.Tdss.1030) оригинальные данные ресурсов и само тело руткита сохраняются уже непосредственно на скрытом шифрованном диске в файлах rsrc.dat и tdl соответственно, что позволяет заметно облегчить возможность его обновления. После завершения инсталляции драйвер возвращает ошибку STATUS_SECRET_TOO_LONG (0xC0000154), что на самом деле информирует компоненты пользовательского режима об успехе, а систему заставляет выгрузить уже не нужный драйвер.

Троян Zeus вновь в центре внимания

автор: Administrator | 16 февраля 2010, 05:55 | Просмотров: 9637теги: Новости, троян, Zeus, Безопасность, ботнет, Zbot, фишинг, компьютер, защита данных

Тёмные личности, промышляющие сколачиванием Zeus-ботнетов, в очередной раз проявили фантазию в деле внедрения троянов на компьютеры наивных пользователей. Теперь Zeus в качестве приманки использует страшилку про самого себя, сообщает SophosLabs.

Напомним, что в начале месяца известный обозреватель киберугроз Брайан Кребс (Brian Krebs) сообщил о фишинговой атаке на служащих госструктур США. Многие владельцы почтовых ящиков в доменах .gov и .mil получили поддельные письма, якобы отправленные Агентством национальной безопасности. По указанной в письмах ссылке раздавалась одна из разновидностей банковского трояна Zeus.

Уже через несколько дней после означенной публикации многие пользователи стали получать письма с предупреждением об этой атаке. Первые несколько абзацев текста этих писем были тщательно скопипастены у Кребса, а за ними было размещено предложение скачать обновление безопасности для Windows 2000/XP/Vista/7.

Напомним, что в начале месяца известный обозреватель киберугроз Брайан Кребс (Brian Krebs) сообщил о фишинговой атаке на служащих госструктур США. Многие владельцы почтовых ящиков в доменах .gov и .mil получили поддельные письма, якобы отправленные Агентством национальной безопасности. По указанной в письмах ссылке раздавалась одна из разновидностей банковского трояна Zeus.

Уже через несколько дней после означенной публикации многие пользователи стали получать письма с предупреждением об этой атаке. Первые несколько абзацев текста этих писем были тщательно скопипастены у Кребса, а за ними было размещено предложение скачать обновление безопасности для Windows 2000/XP/Vista/7.

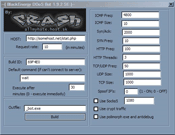

Новый троян Spy Eye пытается уничтожить своего конкурента — Zeus

автор: Administrator | 11 февраля 2010, 00:42 | Просмотров: 10075теги: Новости, троян, Spy Eye, Zeus, ботнет, Безопасность, компьютер, угрозы безопасности, пк

В интернете появился новый ботнет Spy Eye, который объявил войну своему уже достаточно известному конкуренту Zeus. Он удаляет код Zeus с ПК жертвы, предварительно похищая его базы данных. Аналитики говорят, что родина этого агрессивного вредоноса - Россия.

В Сети появилась новая троянская программа, которая объявила войну своему более крупному конкуренту на зараженных компьютерах. По словам специалистов в сфере интернет-безопасности, оригинальный функционал всего несколько дней назад появился в еще сравнительно неизвестном троянце Spy Eye, который пытается уничтожить своего крупного конкурента под названием Zeus, сообщает PCWorld.

Новая функция называется Kill Zeus и позволяет программе удалять код Zeus с компьютера жертвы, перед этим получив эксклюзивный доступ ко всей базе его логинов и паролей.

Как Zeus, так и Spy Eye являются троянскими программами, которые используются злоумышленниками для создания ботнетов - сетей зараженных машин. Аналитики отмечают, что в прошлом году популярность ботнетов существенно выросла. По данным ФБР за октябрь 2009 г., потери из-за них составили около $100 млн.

В Сети появилась новая троянская программа, которая объявила войну своему более крупному конкуренту на зараженных компьютерах. По словам специалистов в сфере интернет-безопасности, оригинальный функционал всего несколько дней назад появился в еще сравнительно неизвестном троянце Spy Eye, который пытается уничтожить своего крупного конкурента под названием Zeus, сообщает PCWorld.

Новая функция называется Kill Zeus и позволяет программе удалять код Zeus с компьютера жертвы, перед этим получив эксклюзивный доступ ко всей базе его логинов и паролей.

Как Zeus, так и Spy Eye являются троянскими программами, которые используются злоумышленниками для создания ботнетов - сетей зараженных машин. Аналитики отмечают, что в прошлом году популярность ботнетов существенно выросла. По данным ФБР за октябрь 2009 г., потери из-за них составили около $100 млн.

Trojan-Spy.Win32.Zbot.ikh

автор: Administrator | 5 декабря 2009, 02:48 | Просмотров: 17068теги: Вредоносные программы, Zbot, Троян, программа-шпион, Windows, файл, реестр, код, процессы

Описание:

Троянская программа-шпион, предназначенная для похищения конфиденциальной информации пользователя. Является приложением Windows (PE-EXE файл).

Trojan-Spy.Win32.Zbot.ikh («ЛК») также известен как:

Тип вредоносной программы:

Троян

Уровень опасности:

высокий

Размер:

67072 байт

Троянская программа-шпион, предназначенная для похищения конфиденциальной информации пользователя. Является приложением Windows (PE-EXE файл).

Trojan-Spy.Win32.Zbot.ikh («ЛК») также известен как:

Trojan: Generic PWS.y (McAfee)

Mal/Generic-A (Sophos)

Trojan.Packed.443 (DrWeb)

Win32/Kryptik.FH trojan (Nod32)

MemScan:Trojan.Spy.Zeus.C (BitDef7)

Win32:Zbot-AXP [Trj] (AVAST)

TR/Spy.ZBot.ikh (AVIRA)

Trojan Horse (NAV)

Тип вредоносной программы:

Троян

Уровень опасности:

высокий

Размер:

67072 байт

Эксперты предупреждают о появлении новой версии вируса Panda

автор: Administrator | 1 декабря 2009, 17:51 | Просмотров: 5895теги: Новости, Эксперты, вирус, Panda, Червь, Fujacks, троян, программа, руткит, Worm_Piloyd.B

Эксперты по компьютерной безопасности из компании McAfee предупреждают о появлении новой версии вредоносной программы Panda, также известной как Fujacks.

Червь Panda наделал много шума около трех лет назад, инфицировав миллионы компьютеров (преимущественно в Китае).

Попав на машину жертвы, программа превращает пиктограммы зараженных приложений в картинки с пандой и инсталлирует троянские компоненты, нацеленные на кражу паролей.

В 2007 году китайские правоохранительные органы смогли найти злоумышленника, распространившего червя.

Вирусописателя приговорили к четырем годам лишения свободы, обязав также разработать инструмент для удаления вредоносной программы.

Червь Panda наделал много шума около трех лет назад, инфицировав миллионы компьютеров (преимущественно в Китае).

Попав на машину жертвы, программа превращает пиктограммы зараженных приложений в картинки с пандой и инсталлирует троянские компоненты, нацеленные на кражу паролей.

В 2007 году китайские правоохранительные органы смогли найти злоумышленника, распространившего червя.

Вирусописателя приговорили к четырем годам лишения свободы, обязав также разработать инструмент для удаления вредоносной программы.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO