SecuRRity.Ru » Новости » Новый троян атакует пользователей «ВКонтакте»

Новый троян атакует пользователей «ВКонтакте»

автор: Administrator | 19 мая 2010, 13:10 | Просмотров: 16233теги: ВКонтакте, троян, hosts, IP-адрес

На прошлой неделе через социальную сеть «ВКонтакте» под видом нового приложения, изменяющего тему оформления персональной странички, начал распространяться троянец, модифицирующий на зараженном компьютере файл hosts ОС Widows.

Чтобы при открытии файла hosts данные, добавленные троянцем, не были видны сразу, они записаны в конец файла после пустой незаполненной области, получившейся в результате перевода строк.

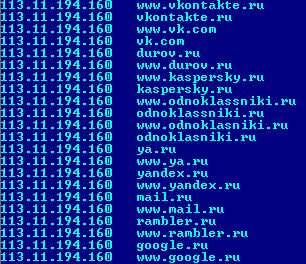

В измененном файле hosts прописано около 100 наиболее популярных у российских пользователей сайтов.

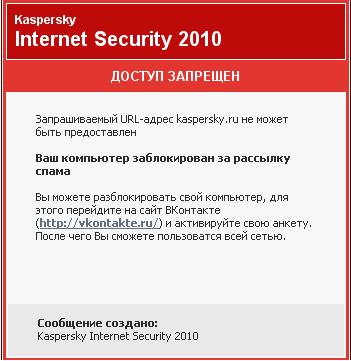

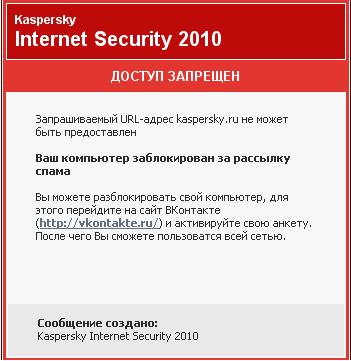

При попытке пользователя зараженного компьютера выйти на любой из этих сайтов (кроме vkontakte.ru), он перенаправляется на сервер, который выводит в браузере следующее сообщение, оформленное в стиле Web-антивируса Лаборатории Касперского:

Недавно Дмитрий Бестужев в своем блогпосте рассказал о фальшивом антивирусе с похожим на продукт «Лаборатории Касперского» оформлением. Как видим, интерфейс антивирусных решений используется злоумышленниками не только для распространения лже-антивирусов. В данном случае сообщение, очень похожее на сообщение KIS, используется, чтобы, не вызвав подозрений у пользователя, отослать его к поддельному сайту vkontakte.ru.

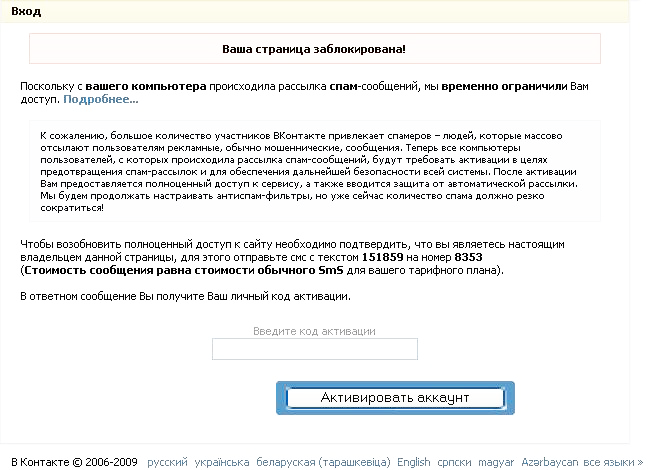

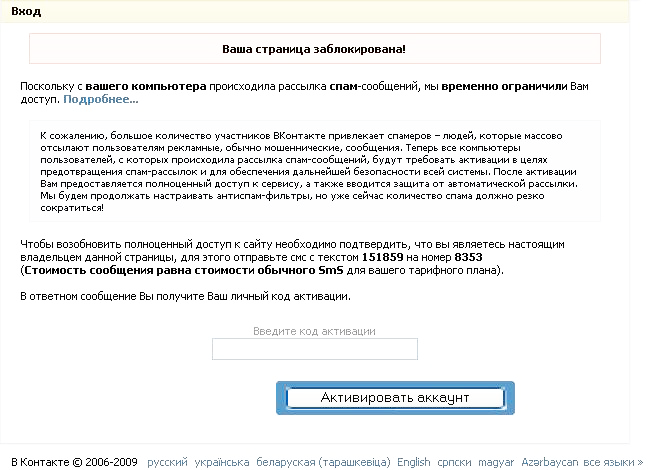

При попытке пользователя зайти на сайт vkontakte.ru, он перенаправляется на фальшивую главную страницу социальной сети. Расположена она на том же сервере, который выдает фальшивое сообщение KIS. Введенные логин и пароль отправляются злоумышленникам, после чего сервер возвращает информацию о якобы заблокированной странице пользователя — в связи с рассылкой с данного компьютера спам-сообщений. Для предоставления доступа к сайту пользователю предлагается отправить SMS на короткий номер:

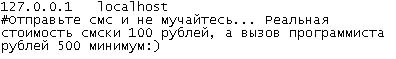

Многие пострадавшие пытаются самостоятельно справиться с проблемой и ищут помощи на форумах, где им советуют в первую очередь найти и проверить файл hosts. Этот файл троянец делает скрытым, но в той же папке создает файл hosts.txt, видимый пользователям.

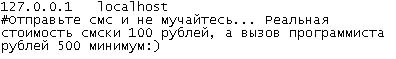

Текст, который в нем содержится, мошенники явно адресовали своим жертвам:

Если пользователь попадется на удочку мошенников и отправит платную SMS (цена которой, по свидетельству пострадавших, превышает указанные 100 руб.), полученный им код активации никак не изменит ситуацию: hosts файл на компьютерах жертв невозможно вернуть к исходному состоянию со стороны сервера.

Данный троянец детектируется «Лабораторией Касперского» как Trojan.Win32.Qhost.ncw и представляет собой .NET-приложение. При запуске, троян Trojan.Win32.Qhost.ncw создает файл %SYSTEM%\drivers\etc\hosts.txt на зараженном компьютере и модифицирует файл HOSTS (%SYSTEM%\drivers\etc\hosts), прописывая туда собственные соответствия. Это приводит к тому, что при обращении к перечисленным серверам, операционная система обнаруживает соответствия в файле HOSTS и направляет запросы на другой IP-адрес.

Стоит напомнить что в начале декабря 2009 года, в открытом доступе был размещён файл содержащий логины и пароли от более 10 тысяч пользователей популярной социальной сети «ВКонтакте», а для того чтобы достичь своих целей, злоумышленники использовали аналогичный метод, модифицируя системный файл hosts.

И ещё, если Вредоносные программы заблокировали вход в систему Windows и требует отправить SMS, ни в коем случае НЕ платить преступнику и не отправить СМС-ки. Для того чтобы получить код активации и разблокировать Windows, нужно воспользоваться бесплатными разблокировщиками от троянских программ.

Не забывайте, что не так уж трудно сделать веб-серфинг более безопасным...

Чтобы при открытии файла hosts данные, добавленные троянцем, не были видны сразу, они записаны в конец файла после пустой незаполненной области, получившейся в результате перевода строк.

В измененном файле hosts прописано около 100 наиболее популярных у российских пользователей сайтов.

Фрагмент измененного троянцем файла hosts

При попытке пользователя зараженного компьютера выйти на любой из этих сайтов (кроме vkontakte.ru), он перенаправляется на сервер, который выводит в браузере следующее сообщение, оформленное в стиле Web-антивируса Лаборатории Касперского:

Фальшивое сообщение KIS

Недавно Дмитрий Бестужев в своем блогпосте рассказал о фальшивом антивирусе с похожим на продукт «Лаборатории Касперского» оформлением. Как видим, интерфейс антивирусных решений используется злоумышленниками не только для распространения лже-антивирусов. В данном случае сообщение, очень похожее на сообщение KIS, используется, чтобы, не вызвав подозрений у пользователя, отослать его к поддельному сайту vkontakte.ru.

При попытке пользователя зайти на сайт vkontakte.ru, он перенаправляется на фальшивую главную страницу социальной сети. Расположена она на том же сервере, который выдает фальшивое сообщение KIS. Введенные логин и пароль отправляются злоумышленникам, после чего сервер возвращает информацию о якобы заблокированной странице пользователя — в связи с рассылкой с данного компьютера спам-сообщений. Для предоставления доступа к сайту пользователю предлагается отправить SMS на короткий номер:

Фальшивое сообщение о заблокированной странице пользователя соцсети ВКонтакте

Многие пострадавшие пытаются самостоятельно справиться с проблемой и ищут помощи на форумах, где им советуют в первую очередь найти и проверить файл hosts. Этот файл троянец делает скрытым, но в той же папке создает файл hosts.txt, видимый пользователям.

Текст, который в нем содержится, мошенники явно адресовали своим жертвам:

Если пользователь попадется на удочку мошенников и отправит платную SMS (цена которой, по свидетельству пострадавших, превышает указанные 100 руб.), полученный им код активации никак не изменит ситуацию: hosts файл на компьютерах жертв невозможно вернуть к исходному состоянию со стороны сервера.

Данный троянец детектируется «Лабораторией Касперского» как Trojan.Win32.Qhost.ncw и представляет собой .NET-приложение. При запуске, троян Trojan.Win32.Qhost.ncw создает файл %SYSTEM%\drivers\etc\hosts.txt на зараженном компьютере и модифицирует файл HOSTS (%SYSTEM%\drivers\etc\hosts), прописывая туда собственные соответствия. Это приводит к тому, что при обращении к перечисленным серверам, операционная система обнаруживает соответствия в файле HOSTS и направляет запросы на другой IP-адрес.

Стоит напомнить что в начале декабря 2009 года, в открытом доступе был размещён файл содержащий логины и пароли от более 10 тысяч пользователей популярной социальной сети «ВКонтакте», а для того чтобы достичь своих целей, злоумышленники использовали аналогичный метод, модифицируя системный файл hosts.

И ещё, если Вредоносные программы заблокировали вход в систему Windows и требует отправить SMS, ни в коем случае НЕ платить преступнику и не отправить СМС-ки. Для того чтобы получить код активации и разблокировать Windows, нужно воспользоваться бесплатными разблокировщиками от троянских программ.

Не забывайте, что не так уж трудно сделать веб-серфинг более безопасным...

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO