SecuRRity.Ru » Вредоносные программы » Zimuse — новый опасный червь

Zimuse — новый опасный червь

автор: Administrator | 27 января 2010, 23:46 | Просмотров: 9628теги: Вредоносные программы, Zimuse, Червь, MBR, Безопасность, драйверы, системный реестр

Описание:

Тип вредоносной программы:

Уровень опасности:

Размер:

Псевдонимы (аliases):

Технические детали:

Удаление:

В последнее время в Интернете получил массовое распространение ранее неизвестный червь — Zimuse, нацеленный на повреждение главной загрузочной записи MBR (Master Boot Record) на жестком диске. Примечательно то, что данная угроза изначально была в шутку создана для заражения одного небольшого сообщества словацких байкеров.

Однако сегодня червь уже вышел из-под контроля его авторов и активно распространяется по всему миру. При этом 90% всех инфицированных пользователей сначала находились на территории Словакии. Но теперь по количеству заражений лидируют также США, Таиланд и Испания, с небольшим отставанием Италия, Чехия и другие европейские страны.

Zimuse повреждает главную загрузочную запись MBR на всех обнаруженных им жестких дисках. Таким образом, переписав первые 50 KB из MBR, червь делает недоступными для пользователя все данные находящиеся на инфицированных жестких дисках ( не путайте жесткий диск и разделы C:, D:, E: и т.д.), а восстановление данных на них крайне затруднительным, если не невозможным.

Червь распространяется двумя способами: в виде приложения на вполне легальных веб-ресурсах, которое имитирует поведение самораспаковывающегося zip-архива или в виде программы IQ-теста, а также на сменных USB-носителях. Именно второй способ повлиял на быстрый рост его распространения.

Основное отличие этого червя от других подобных программ заключается в том, что он не устанавливает на скомпрометированных компьютерах никаких бэкдоров, а вместо этого просто портит данные.

Но хорошая новость в том, что он не перезаписывает MBR сразу после заражения, а только спустя 20 дней Zimuse-A и 40 дней для Zimuse-B. То есть, даже если пользователь и запустил этот "IQ-тест", у него есть 20 дней, (а если повезёт 40 дней) для того чтобы предотвратить активации червя. Помимо этого, варианту «А» необходимо 10 дней до начала распространения через USB-устройства, второму — лишь 7 дней с момента заражения.

Подобного рода инцидент уже был ранее известен с вирусом OneHalf, который наделал много шума в середине девяностых. В то время многие антивирусные программы были бессильны перед данной угрозой. OneHalf заражал MBR и шифровал пользовательские данные. Многие варианты лечения этого вируса приводили к повреждению загрузочного сектора и потере данных. В процессе расследования и поиска авторов OneHalf большинство фактов указывало на то, что его распространение началось именно в Словакии и, вероятнее всего, автор был тоже оттуда.

Тип вредоносной программы:

Червь

Уровень опасности:

Вусокий

Размер:

Zimuse-A: 195072 байт

Zimuse-B: 228352 байт

Псевдонимы (аliases):

• Symantec: W32.Zimuse

• Kaspersky: Virus.Win32.Mseus.a

• F-Secure: Dropped:Worm.Zimus.A

• Sophos: W32/Mseus-A

• VirusBuster: Worm.Mseus.A

• Eset: Win32/Zimuse.B

• Bitdefender: Worm.Zimuse.A

Технические детали:

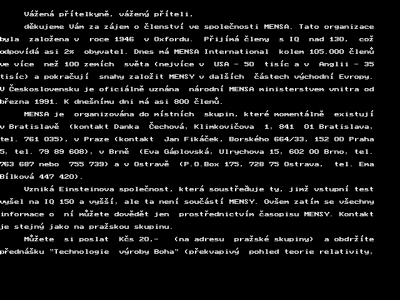

После запуска программ IQ-тест, пользователи могут наблюдать текстовое послание на чешском языке, что еще раз подтверждает происхождение этого червя из Восточной Европы:

При запуске, червь создает следующие файлы:%system%\drivers\Mstart.sys

%system%\drivers\Mseu.sys

%system%\mseus.exe

%system%\tokset.dll

%system%\ainf.inf

%programfiles%\Dump\Dump.exe

%temp%\Mseu.ini

%temp%\mseus.ini

%temp%\Instdrv.exe

%temp%\Dump.ini

%temp%\Regini.exe

%systemdrive%\IQTEST\Iqtest.exe

%systemdrive%\IQTEST\Readme.txt

Устанавливает следующие системные драйвера (путь, имя):%system%\drivers\Mstart.sys, MSTART

%system%\drivers\Mseu.sys, MSEU

Для автоматического запуска при каждом следующем старте системы, Zimuse добавляет ссылку на свой исполняемый файл в ключ автозапуска системного реестра:[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

Dump="%PROGRAM FILES%\Dump\Dump.exe"[HKLM\SYSTEM\ControlSet001\Services\Eventlog\System\MSTART]

EventMessageFile=%SystemRoot%\System32\Drivers\MSTART.SYS;%WINDIR%\MSTART.SYS

Создаёт следующие разделы реестра:[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MSTART\0000\Control]

"*NewlyCreated*" = 0

"ActiveService" = "MSTART"[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MSTART\0000]

"Service" = "MSTART"

"Legacy" = 1

"ConfigFlags" = 0

"Class" = "LegacyDriver"

"ClassGUID" = "{8ECC055D-047F-11D1-A537-0000F8753ED1}"

"DeviceDesc" = "MSTART"[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MSTART]

"NextInstance" = 1[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Mseu]

"Type" = 1

"Start" = 2

"ErrorControl" = 1

"Tag" = 1

"Group" = "Extended base"[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSTART\Enum]

"0" = "Root\LEGACY_MSTART\0000"

"Count" = 1

"NextInstance" = 1[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSTART\Security]

"Security" = "%hex_str%"[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSTART]

"Type" = 1

"Start" = 3

"ErrorControl" = 1

"ImagePath" = "%system%\drivers\MSTART.SYS"

"DisplayName" = "MSTART"[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UnzipService]

"Type" = 272

"Start" = 2

"ImagePath" = "%system%\Mseus.exe"

"ErrorControl" = 0

"DisplayName" = "Self extract service"

"ObjectName" = "LocalSystem"

"Description" = "Self extract archive decrypt"

"ft1" = Ъtetime1%

"ft2" = Ъtetime2%

Если текущее системное время и дату соответствует определенным условиям, то есть если прошло 7 или 10 дней с момента заражения, червь копирует себя в корневой папке следующих дисков: A:\, B:\, C:\, D:\, E:\, F:\, G:\, H:\, I:\, J:\, K:\ — под названием zipsetup.exe.

Вместе с файлом zipsetup.exe, для дальнего распространения червя, на диске создаётся и файл autorun.inf со следующим содержимым:[autorun]

shellexecute=zipsetup.exe /H

Спустя 20 или 40 дней с момента заражения, пользователь получит такое сообщение:System Defender - Kernel Error 0xC00000005

This problem is unambigously cause by malicious contents in IP packers in transport layer from website: www.offroad-lm.szm.sk. To bee patient, Windows Defender scan your hard drive(s) for bugs caused by system incompatible code. To recovery of system press OK button. Wait to successfull end of scanning. Inform about this administrator on www.szm.sk and incriminated web site.

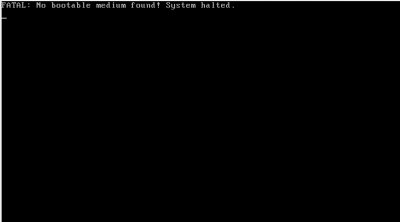

При следующей перезагрузке, компьютер не будет загружаться, и пользователь увидит следующее сообщение об ошибке:FATAL: No bootable medium found! System halted.

Помимо этого, червь может удалить следующие файлы:C:\BOOT.INI

C:\NTDETECT.COM

C:\NTLDR

C:\HYBERFILE.SYS

C:\BOOTMGR

C:\BOOTMGR.BAK

C:\BOOTSECT

C:\BOOTSECT.BAK

C:\System Volume Information\*.*

D:\System Volume Information\*.*

E:\System Volume Information\*.*

F:\System Volume Information\*.*# G:\System Volume Information\*.*

H:\System Volume Information\*.*

I:\System Volume Information\*.*

J:\System Volume Information\*.*

C:\Documents and Settings\Administrator\My Documents\*.*

D:\Documents and Settings\Administrator\My Documents\*.*

E:\Documents and Settings\Administrator\My Documents\*.*

F:\Documents and Settings\Administrator\My Documents\*.*

G:\Documents and Settings\Administrator\My Documents\*.*

H:\Documents and Settings\Administrator\My Documents\*.*

I:\Documents and Settings\Administrator\My Documents\*.*

J:\Documents and Settings\Administrator\My Documents\*.*

C:\Users\Administrator\*.*

D:\Users\Administrator\*.*

E:\Users\Administrator\*.*

F:\Users\Administrator\*.*

G:\Users\Administrator\*.*

H:\Users\Administrator\*.*

I:\Users\Administrator\*.*

J:\Users\Administrator\*.*

C:\Documents and Settings\*.*

D:\Documents and Settings\*.*

E:\Documents and Settings\*.*

F:\Documents and Settings\*.*

G:\Documents and Settings\*.*

H:\Documents and Settings\*.*

I:\Documents and Settings\*.*

J:\Documents and Settings\*.*

C:\Users\*.*

D:\Users\*.*

E:\Users\*.*

F:\Users\*.*

G:\Users\*.*

H:\Users\*.*

I:\Users\*.*

J:\Users\*.*

%systemroot%\system32\drivers\*.*

%systemroot%\system32\CONFIG\*.*

%systemroot%\system32\*.*

Удаление:

1. Не пытайтесь удалить червь Zimuse вручную, так как, неправильное удаление, может привести к преждевременной активации червя. Для правильного удаления вредоносной программы с компьютера, рекомендуется использовать только специальную утилиту:# от компании ESET:

Zimuse Removal Tool

# от компании BitDefender:

Zimuse Removal Tool

2. Скачавшую утилиту нужно запустить с правами администратора.

3. После завершения процесса удаления, перезагрузите компьютер.

источники:

threatexpert.com

faravirusi.com

habrahabr.ru

avira.com

eset.eu

threatexpert.com

faravirusi.com

habrahabr.ru

avira.com

eset.eu

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник злоумышленники программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO