SecuRRity.Ru » Облако тегов » трафик

Отчет о спам-активности за ноябрь 2009

автор: Administrator | 5 декабря 2009, 02:35 | Просмотров: 7109теги: Статьи, спам, трафик, сайты, фишинг, ссылки, вредоносные файлы, спам-фильтр, спамеры

Особенности месяца:

- Доля спама в почтовом трафике

- Вредоносные программы в почте

- Фишинг

- Страны - источники спама

- Тематический состав спама

- Спамерские методы и трюки

- Заключение

- Доля спама в почтовом трафике по сравнению с октябрем уменьшилась на 0,9% и составила в среднем 84,8%.

- Ссылки на фишинговые сайты находились в 0,97% всех электронных писем, что на 0,06%, больше, чем в октябре.

- Вредоносные файлы содержались в 0,83% электронных сообщений - на 1,12% больше, чем в прошлом месяце.

- Новогодний спам набирает обороты, это отразилось в увеличении писем тематики «Отдых и путешествия».

- Для обхода спам-фильтров спамеры активно используют различные трюки с картинками.

- Доля спама в почтовом трафике

- Вредоносные программы в почте

- Фишинг

- Страны - источники спама

- Тематический состав спама

- Спамерские методы и трюки

- Заключение

Инженеры из технологического института тестировали первый мобильный ботнет

автор: Administrator | 20 ноября 2009, 18:44 | Просмотров: 4840теги: Новости, мобильный, ботнет, веб-сервер, DDoS-атака, провайдер, SMS, трафик, телефоны, тест

К DoS-атакам в интернете все уже привыкли и знают, как это делается: тысячи заражённых ПК формируют ботнет и в определённый момент начинают одновременно бомбардировать запросами указанный веб-сервер. Тот не выдерживает нагрузки и отваливается.

Как выяснилось, подобный алгоритм DoS-атаки применим не только в интернете, но и в сетях сотовой связи. Об эксперименте инженеров из технологического института Джорджии пишет New Scientist.

В ходе эксперимента было проверено, какого размера должен быть ботнет, чтобы завалить сотового провайдера средней величины. Для опыта взяли сервер с базой данных типа Home Location Register (HLR), которая имеется у каждого оператора.

Как выяснилось, подобный алгоритм DoS-атаки применим не только в интернете, но и в сетях сотовой связи. Об эксперименте инженеров из технологического института Джорджии пишет New Scientist.

В ходе эксперимента было проверено, какого размера должен быть ботнет, чтобы завалить сотового провайдера средней величины. Для опыта взяли сервер с базой данных типа Home Location Register (HLR), которая имеется у каждого оператора.

Лаборатория Касперского представила отчет о спам-активности в третьем квартале 2009

автор: Administrator | 31 октября 2009, 13:11 | Просмотров: 8257теги: Статьи, Kaspersky, отчет, письма, спам, трафик, спамеры, фишинг, атака, банки, компьютер, США

1. Особенности квартала

2. Долевое распределение спама

3. Фишинг

4. Письма с вредоносными вложениями

5. Страны - источники спама

6. Типы и размеры спамовых писем

7. Спамерские методы и трюки

8. Тематические категории спама

9. Категории спама, лидировавшие в третьем квартале 2009 г.

10. Звуковые «наркотики»

11. Заключение и прогнозы

2. Долевое распределение спама

3. Фишинг

4. Письма с вредоносными вложениями

5. Страны - источники спама

6. Типы и размеры спамовых писем

7. Спамерские методы и трюки

8. Тематические категории спама

9. Категории спама, лидировавшие в третьем квартале 2009 г.

10. Звуковые «наркотики»

11. Заключение и прогнозы

Инженеры компьютерных систем придумали новый фильтр против DDoS-атак

автор: Administrator | 7 октября 2009, 09:27 | Просмотров: 7913теги: Новости, DDoS, Инженеры, фильтр, атак, защита, безопасность, ресурс, запросы, трафик, IPACF

Технология защиты против DoS-атак, осуществляемых против компьютерных сетей, серверов и систем облачных вычислений, может существенно повысить безопасность государственных, коммерческих и образовательных структур. Свою разработку в этой области предложили исследователи из Университета Аубурна (Auburn University), Алабама.

Атаки DoS и DDoS делают сетевой ресурс недоступным для пользователей. Обычно цель такого нападения лежит в коммерческой плоскости и заключается в снижении репутации ресурса, уменьшении его клиентской базы, перенаправлении на ложный адрес, получении доступа к закрытой информации и тому подобное.

Атака подразумевает получение целевым сервером ложных запросов из внешней сети (интернета). В случае DDoS запросы формируются множеством компьютеров, чьи владельцы часто не подозревают о характере сетевой активности своих инфицированных вредоносным программным обеспечением машин.

В результате жертва, будь это веб-сайт, почтовый сервер или база данных не сможет своевременно ответить на легитимный трафик, обрабатывая ложный, и станет недоступной извне. Методы противостояния заключаются в конфигурировании программного и аппаратного обеспечения для фильтрации подозрительного потока данных и распознавания его признаков по определённым отпечаткам.

Тем не менее, фильтры часто расположены на тех же серверах, которые подвергаются нападению, поэтому при массивной DDoS-атаке вычислительные ресурсы истощаются.

Атаки DoS и DDoS делают сетевой ресурс недоступным для пользователей. Обычно цель такого нападения лежит в коммерческой плоскости и заключается в снижении репутации ресурса, уменьшении его клиентской базы, перенаправлении на ложный адрес, получении доступа к закрытой информации и тому подобное.

Атака подразумевает получение целевым сервером ложных запросов из внешней сети (интернета). В случае DDoS запросы формируются множеством компьютеров, чьи владельцы часто не подозревают о характере сетевой активности своих инфицированных вредоносным программным обеспечением машин.

В результате жертва, будь это веб-сайт, почтовый сервер или база данных не сможет своевременно ответить на легитимный трафик, обрабатывая ложный, и станет недоступной извне. Методы противостояния заключаются в конфигурировании программного и аппаратного обеспечения для фильтрации подозрительного потока данных и распознавания его признаков по определённым отпечаткам.

Тем не менее, фильтры часто расположены на тех же серверах, которые подвергаются нападению, поэтому при массивной DDoS-атаке вычислительные ресурсы истощаются.

Найдена уязвимость в оборудовании Cisco для построения корпоративных WiFi сетей

автор: Administrator | 2 сентября 2009, 08:48 | Просмотров: 6037теги: Новости, AirMagnet, уязвимость, Cisco, Wi-Fi, сеть, доступ, трафик, SkyJack, OTAP, WCS

Специалисты по информационной безопасности компании AirMagnet нашли уязвимость в оборудовании Cisco для построения корпоративных Wi-Fi-сетей, которая позволяет «похищать» точку доступа и использовать ее несанкционированным лицам в собственных целях.

В оборудовании Cisco найдена уязвимость, позволяющая «угнать» точку доступа у какой-либо организации, которая ее использует. Об это сообщили специалисты подразделения Intrusion Research компании AirMagnet, занимающейся выпуском средств тестирования и мониторинга оборудования для построения беспроводных локальных вычислительных сетей.

Обнаруженная уязвимость связана с использованием «тонкими» точками доступа Cisco функции Over-The-Air-Provisioning (OTAP). Ее суть состоит в том, что добавляемая к сети точка доступа «слушает» незашифрованный мультикастный трафик с адресной информацией, передаваемый другими точками доступа Cisco, и использует эту информацию, чтобы найти ближайший беспроводной контроллер Cisco и подключиться к нему.

В оборудовании Cisco найдена уязвимость, позволяющая «угнать» точку доступа у какой-либо организации, которая ее использует. Об это сообщили специалисты подразделения Intrusion Research компании AirMagnet, занимающейся выпуском средств тестирования и мониторинга оборудования для построения беспроводных локальных вычислительных сетей.

Обнаруженная уязвимость связана с использованием «тонкими» точками доступа Cisco функции Over-The-Air-Provisioning (OTAP). Ее суть состоит в том, что добавляемая к сети точка доступа «слушает» незашифрованный мультикастный трафик с адресной информацией, передаваемый другими точками доступа Cisco, и использует эту информацию, чтобы найти ближайший беспроводной контроллер Cisco и подключиться к нему.

Вредоносные утилиты: IM-Flooder

автор: Administrator | 27 июня 2009, 06:27 | Просмотров: 7784теги: Термины, Вредоносные утилиты, спамеры, Instant Messaging, Skype, ICQ, трафик

Программы, функцией которых является «забивания мусором» (бесполезными сообщениями) каналов интернет-пейджеров (например, ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype и др.).

Данные программы могут использоваться спамерами.

Данные программы могут использоваться спамерами.

LeveL.1. Firewall Challenge - тестирование фаерволов

автор: Administrator | 19 мая 2009, 04:33 | Просмотров: 13366теги: брандмауэр, тест, утечка, процесс, данные, фаервол, трафик, firewall, Explorer

LeveL.1.

:: чтобы пройти этот уровень, при испытаниях, продукт должен набрать не менее 50% ::

» Coat (тест на утечку данных) «« »»

» ECHOtest (тест на утечку данных) «« »»

» Kill1 (тест-терминатор) «« »»

» Kill2 (тест-терминатор) «« »»

» Leaktest (тест на утечку данных) «« »»

» Tooleaky (тест на утечку данных) «« »»

» Wallbreaker1 (тест на утечку данных) «« »»

» Yalta (тест на утечку данных) «« »»

:: чтобы пройти этот уровень, при испытаниях, продукт должен набрать не менее 50% ::

» Coat (тест на утечку данных) «« »»

» ECHOtest (тест на утечку данных) «« »»

» Kill1 (тест-терминатор) «« »»

» Kill2 (тест-терминатор) «« »»

» Leaktest (тест на утечку данных) «« »»

» Tooleaky (тест на утечку данных) «« »»

» Wallbreaker1 (тест на утечку данных) «« »»

» Yalta (тест на утечку данных) «« »»

На прошлой неделе доля спама в Рунете составила 83,2%

автор: Administrator | 16 апреля 2009, 20:26 | Просмотров: 4670теги: Новости, спам, Kaspersky, Рунет, трафик, услуги, Реклама, Компьютер, Интернет, ПО

Согласно данным "Лаборатории Касперского", на прошедшей неделе доля спама в почтовом трафике Рунета в среднем составила 83,2%.

Тематическое распределение спама по сравнению с первой неделей апреля изменилось незначительно. Выросла доля тематики «Реклама спамерских услуг» (+2,4%), слегка уменьшилась доля рубрики «Недвижимость» (-2,2%). Колебания долей других рубрик остались в пределах 2%.

Тематическое распределение спама по сравнению с первой неделей апреля изменилось незначительно. Выросла доля тематики «Реклама спамерских услуг» (+2,4%), слегка уменьшилась доля рубрики «Недвижимость» (-2,2%). Колебания долей других рубрик остались в пределах 2%.

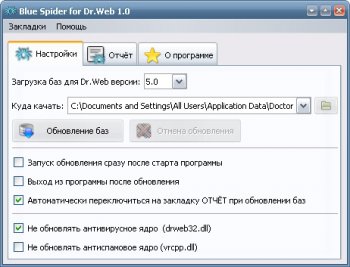

Blue Spider 1.0

автор: Administrator | 5 февраля 2009, 08:15 | Просмотров: 5364теги: Софт, Spider, Dr Web, антивирус, вирус, обновления, Windows, трафик

Blue Spider for Dr.Web это альтернативная программа обновления вирусных баз антивируса Dr.Web. Текущая версия программы работает с Dr.Web версий 4.33, 4.44 и 5.0. Базы обновляются с официального сайта антивируса, что гарантирует актуальность баз, тем самым, гарантируя надёжную защиту от вирусов

Программа позволяет обновлять базы не полностью, а только необходимую для Вас часть, что экономит время и трафик. Имеющиеся настройки Blue Spider позволяют встраивать эту программу во внешние планировщики для обновления вирусных баз по расписанию.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO