SecuRRity.Ru » Статьи » Тест HIPS на предотвращение проникновения в ядро Microsoft Windows

Тест HIPS на предотвращение проникновения в ядро Microsoft Windows

автор: Administrator | 28 апреля 2009, 12:47 | Просмотров: 7435теги: ТЕСТИРОВАНИЕ, вредоносные, программы, защита, драйвер, Firewall, HIPS, система

В этом сравнительном тестировании мы проводили анализ популярных персональных антивирусов и сетевых экранов, имеющих в своем составе компоненты HIPS (Host Intrusion Prevention Systems), на возможности предотвращения проникновения вредоносных программ на уровень ядра (далее Ring 0) операционной системы Microsoft Windows. Если вредоносной программе удается проникнуть на уровень ядра, то она получает полный контроль над персональным компьютером жертвы.

Технологии поведенческого анализа и системы предотвращения вторжения на уровне хоста (Host Intrusion Prevention Systems - HIPS) набирают популярность среди производителей антивирусов, сетевых экранов (firewalls) и других средств защиты от вредоносного кода.

Их основная цель - идентифицировать и блокировать вредоносные действия в системе и не допустить ее заражения.

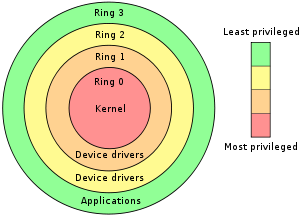

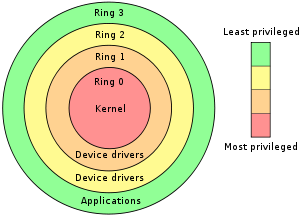

Наиболее сложная задача защиты при этом сводится к недопущению проникновения зловредной программы на уровень ядра операционной системы (анг. Kernel Level), работающего в «нулевом кольце процессора» (Ring 0).

Этот уровень имеет максимальные привилегии при выполнении команд и доступа к вычислительным ресурсам системы в целом.

Если вредоносной программе удалось проникнуть на уровень ядра, то это позволит ей получить полный и, по сути, неограниченный контроль над персональным компьютером жертвы, включая возможности отключения защиты, сокрытия своего присутствия в системе.

Вредоносная программа может перехватывать вводимую пользователем информацию, рассылать спам, проводить DDoS-атаки, подменять содержимое поисковых запросов, делать все-то угодно, несмотря на формально работающую антивирусная защита. Поэтому для современных средств защиты становится особенно важно не допустить проникновения зловредной программы в Ring 0.

В данном тестировании мы проводили сравнение популярных антивирусов и сетевых экранов, имеющих в своем составе компоненты HIPS, на возможности предотвращения проникновения вредоносных программ на уровень ядра (далее Ring 0) операционной системы Microsoft Windows XP SP3.

Мы решили не моделировать проникновение в Ring 0 какими-либо искусственными средствами, а провести тест на реальных вредоносных программах. При этом последние отбирались таким образом, чтобы охватить все используемые способы записи в Ring 0, которые реально применяются в «дикой природе» (In The Wild):

Таким образом, было отобрано девять различных вредоносных программ, использующих приведенные выше способы проникновения в Ring 0, которые потом использовались в тестировании.

Тестирование проводилось под управлением VMware Workstation 6.0. Для теста были отобраны следующие персональные средства антивирусной защиты и сетевые экраны:

К сожалению, по техническим причинам из теста были исключены антивирусы F-Secure и Norton. Встроенный в них HIPS не работает отдельно от включенного антивирусного монитора. А поскольку отобранные образцы вредоносных программ могли детектироваться сигнатурно, то ими нельзя было воспользоваться.

Использовать эти антивирусы со старыми антивирусными базами (чтобы избежать сигнатурного детекта) не подходило, т.к. процесс обновления в этих продуктах может затрагивать и не только антивирусные базы, но и исполняемые модули (компоненты защиты).

Почему мы взяли в тест другие популярные антивирусные продукты и сетевые экраны, коих найдется множество? Да потому, что они не имеют в своем составе модуля HIPS. Без этого предотвратить, проникновения в ядро ОС у них объективно нет шансов.

Все продукты устанавливались с максимальными настройками, если их можно было задать без тонкого ручного изменения настроек HIPS. Если при инсталляции предлагался к использованию режим автообучения - то он и использовался до момента запуска вредоносных программ.

Перед проведением тестирования запускалась легитимная утилита cpu-z (небольшая программа, которая сообщает сведения об установленном в компьютере процессоре) и создавалось правило, которое предлагал тестируемый продукт (его HIPS-компонент). После создания правила на данную утилиту, режим автообучения отключался и создавался снимок состояние системы.

Затем поочередно запускались специально отобранные для теста вредоносные программы, фиксировалась реакция HIPS на события, связанные непосредственно с установкой, регистрацией, загрузкой драйвера и другие попытки записи в Ring 0. Как и в других тестах, перед проверкой следующей зловредной программы производился возврат системы до сохраненного в начале снимка.

В участвующих в тесте антивирусах файловый монитор отключался, а в Kaspersky Internet Security 2009 вредоносное приложение вручную помещалось в слабые ограничения из недоверенной зоны.

Шаги проведения тестирования:

Плюс в таблице означает, что была реакция HIPS на некое событие со стороны вредоносной программы на проникновение в Ring 0 и была возможность пресечь это действие.

Минус - если вредоносный код сумел попасть в Ring 0, либо сумел открыт диск на посекторное чтение и произвести запись.

Стоит отметить, что при полном отключении режима обучения некоторые из тестируемых продуктов (например, Agnitum Outpost Security Suite 6.5) могут показать лучший результат, но в этом случае пользователь гарантированно столкнется в большим количеством всевозможных алертов и фактическими затруднениями работы в системе, что было отражено при подготовке методологии данного теста.

Как показывают результаты, лучшие продуктами по предотвращению проникновения вредоносных программ на уровень ядра ОС являются Online Armor Personal Firewall Premium 3.0, Comodo Internet Security 3.8, Kaspersky Internet Security 2009.

Необходимо отметить, что Online Armor Personal Firewall Premium - это продвинутый фаеровол и не содержит в себе классических антивирусных компонент, в то врем как два других победителя - это комплексные решения класса Internet Security.

Обратной и негативной стороной работы всех HIPS-компонент является количество всевозможных выводимых ими сообщений и запросов действий пользователей. Даже самый терпеливый из них откажется от надежного HIPS, если тот будет слишком часто надоедать ему сообщениями об обнаружении подозрительных действий и требованиями немедленной реакции.

Минимальное количество запросов действий пользователя наблюдалось у Kaspersky Internet Security 2009, PC Tools Firewall Plus 5.0 и Agnitum Outpost Security Suite 6.5. Остальные продукты зачастую надоедали алертами.

Василий Бердников,

эксперт Anti-Malware.ru: «« »»

Илья Рабинович,

генеральный директор и эксперт SoftSphere Technologies: «« »»

Олег Зайцев,

ведущий технологический эксперт «Лаборатории Касперского»: «« »»

Максим Коробцев,

технический директор Agnitum: «« »»

Введение:

Технологии поведенческого анализа и системы предотвращения вторжения на уровне хоста (Host Intrusion Prevention Systems - HIPS) набирают популярность среди производителей антивирусов, сетевых экранов (firewalls) и других средств защиты от вредоносного кода.

Их основная цель - идентифицировать и блокировать вредоносные действия в системе и не допустить ее заражения.

Наиболее сложная задача защиты при этом сводится к недопущению проникновения зловредной программы на уровень ядра операционной системы (анг. Kernel Level), работающего в «нулевом кольце процессора» (Ring 0).

Этот уровень имеет максимальные привилегии при выполнении команд и доступа к вычислительным ресурсам системы в целом.

Если вредоносной программе удалось проникнуть на уровень ядра, то это позволит ей получить полный и, по сути, неограниченный контроль над персональным компьютером жертвы, включая возможности отключения защиты, сокрытия своего присутствия в системе.

Вредоносная программа может перехватывать вводимую пользователем информацию, рассылать спам, проводить DDoS-атаки, подменять содержимое поисковых запросов, делать все-то угодно, несмотря на формально работающую антивирусная защита. Поэтому для современных средств защиты становится особенно важно не допустить проникновения зловредной программы в Ring 0.

В данном тестировании мы проводили сравнение популярных антивирусов и сетевых экранов, имеющих в своем составе компоненты HIPS, на возможности предотвращения проникновения вредоносных программ на уровень ядра (далее Ring 0) операционной системы Microsoft Windows XP SP3.

Отбор вредоносных программ для тестирования:

Мы решили не моделировать проникновение в Ring 0 какими-либо искусственными средствами, а провести тест на реальных вредоносных программах. При этом последние отбирались таким образом, чтобы охватить все используемые способы записи в Ring 0, которые реально применяются в «дикой природе» (In The Wild):

1. StartServiceA - загрузка вредоносного драйвера производится путем подмены файла системного драйвера в каталоге %SystemRoot%\System32\Drivers с последующей загрузкой. Позволяет загрузить драйвер без модификации реестра.

Встречаемость ITW: высокая

2. SCM - использование для регистрации и загрузки драйвера менеджера управления сервисами. Этот метод используется как легитимными приложениями, так и вредоносными программами.

Встречаемость ITW: высокая

3. KnownDlls - модификация секции \KnownDlls и копии одной из системных библиотек с целью загрузки вредоносного кода системным процессом.

Встречаемость ITW: средняя

4. RPC - создание драйвера и загрузка посредством RPC. Пример использования: загрузчик знаменитого Rustock.C

Встречаемость ITW: редкая

5. ZwLoadDriver - подмена системного драйвера вредоносным, путем перемещения и последующая прямая загрузка.

Встречаемость ITW: высокая

6. ZwSystemDebugControl - снятие перехватов, установленных HIPS для контроля системных событий, в SDT, используя debug-привилегии.

Встречаемость ITW: высокая

7. \Device\PhysicalMemory - снятие перехватов, установленных HIPS для контроля системных событий, в SDT, используя запись в секцию физической памяти.

Встречаемость ITW: средняя

8. ZwSetSystemInformation - загрузка драйвера без создания ключей в реестре вызовом ZwSetSystemInformation с параметром SystemLoadAndCallImage.

Встречаемость ITW: средняя

9. CreateFileA \\.\PhysicalDriveX - посекторное чтения/запись диска (модификация файлов или главной загрузочной записи диска).

Встречаемость ITW: средняя

Таким образом, было отобрано девять различных вредоносных программ, использующих приведенные выше способы проникновения в Ring 0, которые потом использовались в тестировании.

Методология сравнительного тестирования:

Тестирование проводилось под управлением VMware Workstation 6.0. Для теста были отобраны следующие персональные средства антивирусной защиты и сетевые экраны:

1. PC Tools Firewall Plus 5.0.0.38

2. Jetico Personal Firewall 2.0.2.8.2327

3. Online Armor Personal Firewall Premium 3.0.0.190

4. Kaspersky Internet Security 8.0.0.506

5. Agnitum Outpost Security Suite 6.5.3 (2518.381.0686)

6. Comodo Internet Security 3.8.65951.477.

К сожалению, по техническим причинам из теста были исключены антивирусы F-Secure и Norton. Встроенный в них HIPS не работает отдельно от включенного антивирусного монитора. А поскольку отобранные образцы вредоносных программ могли детектироваться сигнатурно, то ими нельзя было воспользоваться.

Использовать эти антивирусы со старыми антивирусными базами (чтобы избежать сигнатурного детекта) не подходило, т.к. процесс обновления в этих продуктах может затрагивать и не только антивирусные базы, но и исполняемые модули (компоненты защиты).

Почему мы взяли в тест другие популярные антивирусные продукты и сетевые экраны, коих найдется множество? Да потому, что они не имеют в своем составе модуля HIPS. Без этого предотвратить, проникновения в ядро ОС у них объективно нет шансов.

Все продукты устанавливались с максимальными настройками, если их можно было задать без тонкого ручного изменения настроек HIPS. Если при инсталляции предлагался к использованию режим автообучения - то он и использовался до момента запуска вредоносных программ.

Перед проведением тестирования запускалась легитимная утилита cpu-z (небольшая программа, которая сообщает сведения об установленном в компьютере процессоре) и создавалось правило, которое предлагал тестируемый продукт (его HIPS-компонент). После создания правила на данную утилиту, режим автообучения отключался и создавался снимок состояние системы.

Затем поочередно запускались специально отобранные для теста вредоносные программы, фиксировалась реакция HIPS на события, связанные непосредственно с установкой, регистрацией, загрузкой драйвера и другие попытки записи в Ring 0. Как и в других тестах, перед проверкой следующей зловредной программы производился возврат системы до сохраненного в начале снимка.

В участвующих в тесте антивирусах файловый монитор отключался, а в Kaspersky Internet Security 2009 вредоносное приложение вручную помещалось в слабые ограничения из недоверенной зоны.

Шаги проведения тестирования:

1. Создание снимка чистой виртуальной машины (основной).

2. Установка тестируемого продукта с максимальными настройками.

3. Работа в системе (инсталляция и запуск приложений Microsoft Office, Adobe Reader, Internet Explorer), включение режима обучения (если таковой имеется).

4. Отметка количества сообщений со стороны тестируемого продукта, запуск легитимной утилиты cpu-z и создание для нее правил.

5. Отключение режима автообучения (если такой имеется).

6. Перевод тестируемого продукта в интерактивный режим работы и создание очередного снимка виртуальной машины с установленным продуктом (вспомогательный).

7. Создание снимков для всех тестируемых продуктов, выполняя откат к основному снимку и заново проводя пункты 2-4.

8. Выбор снимка с тестируемым продуктом, загрузка ОС и поочередный запуск вредоносных программ каждый раз с откатом в первоначальное состояние, наблюдение за реакцией HIPS.

Результаты сравнительного тестирования:

Плюс в таблице означает, что была реакция HIPS на некое событие со стороны вредоносной программы на проникновение в Ring 0 и была возможность пресечь это действие.

Минус - если вредоносный код сумел попасть в Ring 0, либо сумел открыт диск на посекторное чтение и произвести запись.

Стоит отметить, что при полном отключении режима обучения некоторые из тестируемых продуктов (например, Agnitum Outpost Security Suite 6.5) могут показать лучший результат, но в этом случае пользователь гарантированно столкнется в большим количеством всевозможных алертов и фактическими затруднениями работы в системе, что было отражено при подготовке методологии данного теста.

Как показывают результаты, лучшие продуктами по предотвращению проникновения вредоносных программ на уровень ядра ОС являются Online Armor Personal Firewall Premium 3.0, Comodo Internet Security 3.8, Kaspersky Internet Security 2009.

Необходимо отметить, что Online Armor Personal Firewall Premium - это продвинутый фаеровол и не содержит в себе классических антивирусных компонент, в то врем как два других победителя - это комплексные решения класса Internet Security.

Обратной и негативной стороной работы всех HIPS-компонент является количество всевозможных выводимых ими сообщений и запросов действий пользователей. Даже самый терпеливый из них откажется от надежного HIPS, если тот будет слишком часто надоедать ему сообщениями об обнаружении подозрительных действий и требованиями немедленной реакции.

Минимальное количество запросов действий пользователя наблюдалось у Kaspersky Internet Security 2009, PC Tools Firewall Plus 5.0 и Agnitum Outpost Security Suite 6.5. Остальные продукты зачастую надоедали алертами.

Комментарии экспертов:

Василий Бердников,

эксперт Anti-Malware.ru: «« »»

Илья Рабинович,

генеральный директор и эксперт SoftSphere Technologies: «« »»

Олег Зайцев,

ведущий технологический эксперт «Лаборатории Касперского»: «« »»

Максим Коробцев,

технический директор Agnitum: «« »»

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник злоумышленники программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO