SecuRRity.Ru » Материалы за Июль 2010 года

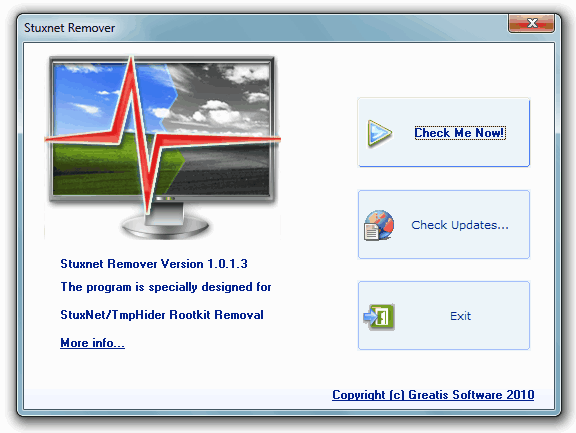

Stuxnet Remover 1.0.1.3

автор: Administrator | 28 июля 2010, 01:28 | Просмотров: 13473теги: Greatis Software, Windows XP, Windows Vista, Windows 7, Windows 2003

Stuxnet Remover — бесплатный и простой инструмент для обнаружения и удаления руткита Stuxnet, который, для заражения компьютеров использует 0-day уязвимость в защите ОС Windows, связанная с обработкой LNK-файлов.

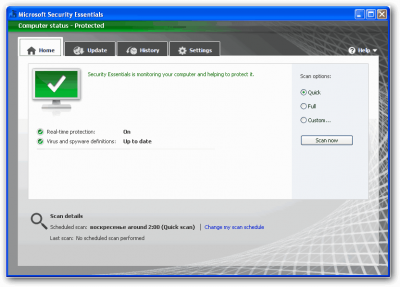

Microsoft Security Essentials 2.0 Beta и антивирусный тест от AV-Test.org

автор: Sveta | 27 июля 2010, 13:03 | Просмотров: 12100теги: Microsoft Security Essentials, бесплатный антивирус, антивирусные тесты

Несколько дней назад, стало известно о том, новая бета-версия бесплатного антивируса Microsoft Security Essentials включает в себя облегченный антивирусный модуль, модуль для борьбы со шпионскими программами, а также впервые представленную в пакете этого класса защиту от сетевых атак.

Несколько дней назад, стало известно о том, новая бета-версия бесплатного антивируса Microsoft Security Essentials включает в себя облегченный антивирусный модуль, модуль для борьбы со шпионскими программами, а также впервые представленную в пакете этого класса защиту от сетевых атак.Наверно многим пользователям стало интересно узнать подробности о том как справляется новая версия антивируса MSE с обнаружением вредоносных программ и защитой персонального компьютера. Именно эти вопросы постарались выяснить эксперты из AV-Test.org — одна из трех крупных независимых фирм тестирования антивирусных программ, признаны во всем мире.

Hole 196: уязвимость в протоколе шифрованная данных WPA2

автор: Administrator | 26 июля 2010, 20:38 | Просмотров: 19868теги: WPA2, WiFi, уязвимость, Hole 196, MitM-атака

На сегодняшний день, WPA2 является стандартизированным и широко используемым средством безопасности, который применяется при защите информации в сетях WiFi, так как считается самым стойким протоколом WiFi для защиты информации. Несмотря на этого, независимая группа исследователей сумела обнаружить уязвимости в протоколе шифрованная данных WPA2.

На сегодняшний день, WPA2 является стандартизированным и широко используемым средством безопасности, который применяется при защите информации в сетях WiFi, так как считается самым стойким протоколом WiFi для защиты информации. Несмотря на этого, независимая группа исследователей сумела обнаружить уязвимости в протоколе шифрованная данных WPA2.В компания AirTight Networks, где и была обнаружена указанная уязвимость, говорят, что данной уязвимости подвержены все сети, совместимые со стандартом IEEE802.11 Standard (Revision, 2007). Уязвимость, получившая название Hole 196, будет продемонстрирована на конференции Defcon 18, которая открывается на этой неделе в американском Лас-Вегасе.

Уязвимость Hole 196 использует метод атаки типа Man in the middle (человек посередине), где пользователь, авторизованный в сети WiFi может перехватывать и дешифровать данные, передаваемые и принимаемые другими пользователями этой же WiFi-сети.

Microsoft Security Essentials 2.0.0375.0 Beta

автор: Administrator | 26 июля 2010, 18:05 | Просмотров: 15325теги: Бесплатный софт, Microsoft Corporation, Windows XP, Windows Vista, Windows 7, Microsoft Security Essentials

Microsoft Security Essentials бесплатный антивирус, который будет обеспечивать защиту персонального компьютера в реальном времени от сетевых эксплойтов, вирусов, программ-шпионов, сетевых атак и других вредоносных программ. Microsoft Security Essentials имеет удобный пользовательский интерфейс, и что самое главное, не создаёт дополнительную нагрузку на системные ресурсы.

URL Analysis — больше безопасности и надежности вместе с WOT

автор: Administrator | 26 июля 2010, 17:12 | Просмотров: 11380теги: URL Analysis, онлайн, сервис, ссылки, WOT

Начиная с сегодняшнего дня, для повышения безопасности и надежности, наш бесплатный онлайн сервис URL Analysis получает дополнительную 'помощь' от WOT (Web of Trust), тем самым, предупреждая пользователей о вредоносных веб-сайтах которые (ещё) не включёны в черном списке Google Safe Browsing, но, были помеченные как опасные на сервисе Web of Trust.

Начиная с сегодняшнего дня, для повышения безопасности и надежности, наш бесплатный онлайн сервис URL Analysis получает дополнительную 'помощь' от WOT (Web of Trust), тем самым, предупреждая пользователей о вредоносных веб-сайтах которые (ещё) не включёны в черном списке Google Safe Browsing, но, были помеченные как опасные на сервисе Web of Trust.Web of Trust существенно улучшает безопасность и надежность сервиса URL Analysis, так как в сообществе WOT состоят миллионы пользователей, и, объединив полученные от них данные с информацией из надежных источников, администрация WOT выставила рейтинг более 22 миллиону веб-сайтов. Подробную информацию об этом сервисе, можно читать в статье: Часто задаваемые вопросы о сервисе WOT?

Часто задаваемые вопросы о сервисе WOT?

автор: Administrator | 26 июля 2010, 00:42 | Просмотров: 9691теги: ЧаВо, WOT, Информационная Безопасность

Что такое WOT?

Что такое WOT?Что означает параметр «Заслуживает доверия»?

Что означает параметр «Надежность продавца»?

Что означает параметр «Конфиденциальность»?

Что означает параметр «Безопасность для детей»?

Как интерпретировать «шкалу репутации»?

А это что за человечки?

Как избавиться от спама?

автор: Administrator | 23 июля 2010, 12:47 | Просмотров: 19268теги: СТАТЬИ, спам, нежелательные письма, сайты, электронный адрес, емайл

Не смотря на то что многие пользователи никогда не оставили свой электронный адрес на общедоступных 'местах', часто, они жалуются что 'регулярно' получают нежелательные письма, причём от несколько сотен писем спама в день (интересно, а что скажут те пользователи которые публикуют свой емайл на каждый посещаемый ими сайт?).

Не смотря на то что многие пользователи никогда не оставили свой электронный адрес на общедоступных 'местах', часто, они жалуются что 'регулярно' получают нежелательные письма, причём от несколько сотен писем спама в день (интересно, а что скажут те пользователи которые публикуют свой емайл на каждый посещаемый ими сайт?).Хорошая новость в том, что большинство почтовых служб отлично справляются с массовой рекламы, тем самым, отправляя нежелательные письма в так называемую «Папку со спамом». Вот только беда в том, что часто, там же, по ошибке попадают и важные письма, а пользователь не может удалить весь спам, пока не анализирует внимательно весь 'мусор' нежелательной информации. А ещё, далеко не все письма со спамом успешно фильтруется, таким образом, они часто попадают в папку «Входящие».

Куда бы ни попали эти письма, спам явно не приносит пользователям никакой пользы, конечно, в отличие от тех, которые всё-таки пользуются рекламируемыми посредством спама услугами. Ведь, раз уж этот бизнес не умирает, значит, спам приносит неплохой доход его заказчикам. Но раз уж эти письма мешают нам жить, нужно попробовать это исправить и окончательно избавиться от спама.

В программах Apple, Oracle и Microsoft, обнаружено больше всего уязвимостей

автор: Administrator | 22 июля 2010, 20:30 | Просмотров: 5595теги: Apple, Oracle, Microsoft, уязвимости

Компания Apple заняла первое место в качестве разработчика ПО, в программах которого обнаружено больше всего уязвимостей, говорится в новом отчете Secunia. Согласно исследованию, в течение первого полугодия 2010 г. в ПО от Apple нашли больше уязвимостей, чем в ПО других компаний. Компания Oracle, которая была лидером в прошлом году, теперь заняла второе место, а на третьем разместился софтверный гигант Microsoft.

Компания Apple заняла первое место в качестве разработчика ПО, в программах которого обнаружено больше всего уязвимостей, говорится в новом отчете Secunia. Согласно исследованию, в течение первого полугодия 2010 г. в ПО от Apple нашли больше уязвимостей, чем в ПО других компаний. Компания Oracle, которая была лидером в прошлом году, теперь заняла второе место, а на третьем разместился софтверный гигант Microsoft.Далее в списке вендоров с самым большим числом обнаруженных уязвимостей идут HP, Adobe Systems, IBM, VMware, Cisco, Google и Mozilla. Как отмечают авторы отчета, общая доля обнаруженных уязвимостей десяти первых компаний-поставщиков ПО в этом списке составляет 38% от их общего числа.

Впрочем, по словам аналитиков, это не означает, что программное обеспечение Apple является самым небезопасным на практике, так как исследование не принимает во внимание серьезность обнаруженных уязвимостей.

Fortify предостерегает пользователей от установки Frash

автор: Administrator | 22 июля 2010, 10:25 | Просмотров: 4493теги: Flash, Frash, iPhone, iPad

Компания "Fortify", выпускающая продукты для обеспечения безопасности ПО, советует владельцам iPhone, смартфонов и iPad как следует подумать, прежде чем устанавливать утилиту "Frash" на свои устройства, пишет Infosecurity Magazine.

Компания "Fortify", выпускающая продукты для обеспечения безопасности ПО, советует владельцам iPhone, смартфонов и iPad как следует подумать, прежде чем устанавливать утилиту "Frash" на свои устройства, пишет Infosecurity Magazine.Это предупреждение было опубликовано практически сразу после того, как в Сети появился видеоролик, на котором демонстрируется работа Flash на iPad. Утилита, которая носит название Frash (автор проекта comex) портирует Flash Plugin 10.1, который доступен на Google Android 2.2. Frash рекламируется в Интернете как "Flash для Apple iPad", и теперь он также портируется на популярный iPhone 4.

Популярные браузеры уязвимы к атакам, позволяющим хакерам украсть персональную информацию

автор: Administrator | 22 июля 2010, 10:01 | Просмотров: 5362теги: хакеры, браузеры, Black Hat, критические уязвимости

Браузеры Internet Explorer, Firefox, Chrome и Safari уязвимы к атакам, позволяющим администраторам собирать персональную информацию о посетителях веб-сайтов, включая их полные имена, адреса электронной почты, данные о местонахождении и даже сохраненные пароли. Об этом заявил авторитетный эксперт по компьютерной безопасности Джеремия Гроссман.

Браузеры Internet Explorer, Firefox, Chrome и Safari уязвимы к атакам, позволяющим администраторам собирать персональную информацию о посетителях веб-сайтов, включая их полные имена, адреса электронной почты, данные о местонахождении и даже сохраненные пароли. Об этом заявил авторитетный эксперт по компьютерной безопасности Джеремия Гроссман.На следующей неделе в ходе выступления на конференции Black Hat в Лас-Вегасе исследователь планирует подробно рассказать о критических уязвимостях, которые по умолчанию активны в четырех самых популярных браузерах на рынке. По его словам, эти недоработки до сих пор не устранены разработчиками несмотря на то, что о многих из них известно уже месяцы, а то и годы.

Во флэш-памяти материнских плат Dell, обнаружен сетевой червь

автор: Administrator | 22 июля 2010, 07:30 | Просмотров: 5033теги: Dell, материнские платы, сервер, сетевой червь, флэш-память

Компания Dell предупредила некоторых пользователей блэйд-сервера PowerEdge R410 о том, что его материнская плата может содержать встроенное вредоносное программное обеспечение.

Компания Dell предупредила некоторых пользователей блэйд-сервера PowerEdge R410 о том, что его материнская плата может содержать встроенное вредоносное программное обеспечение.Согласно опубликованной на форуме технической поддержки Dell информации, небольшая партия материнских плат PowerEdge R410, отправленная клиентам компании, содержала некий вредоносный код, внедренный во встроенное ПО для управления сервером. По сообщению сотрудника техподдержки Dell, речь идет лишь о материнских платах, отправленных для замены старых (например, вышедших из строя). По информации Dell, платы, поставляемые в составе новых серверов, не содержат вредоносной программы.

В Dell признали, что узнали о проблеме только после поступления жалоб со стороны пользователей серверов. На форуме Dell говорится, что несколько пользователей обратились в техническую службу компании с просьбой об удалении вредоносных программ с северного ПО.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Популярные новости

Облако тегов

Microsoft Windows Антивирус БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник злоумышленники программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO