SecuRRity.Ru » Статьи » Об эксплоитах для iOS, bootrom и конфликте с Geohot

Об эксплоитах для iOS, bootrom и конфликте с Geohot

автор: Administrator | 10 октября 2010, 20:27 | Просмотров: 9792теги: Джейлбрейк, iOS, Apple

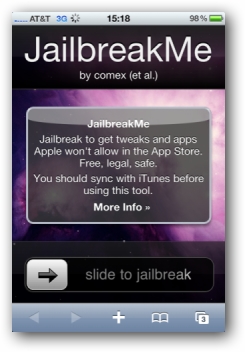

Недавний релиз джейлбрейк от Geohot'а1 для устройств на базе Apple A42 вызвал большой резонанс в кругах Dev Team3. Большинство разработчиков упрекало Джорджа Хотца в эгоистичности его намерений, тщеславии и недальновидности. Почему же это произошло?

Недавний релиз джейлбрейк от Geohot'а1 для устройств на базе Apple A42 вызвал большой резонанс в кругах Dev Team3. Большинство разработчиков упрекало Джорджа Хотца в эгоистичности его намерений, тщеславии и недальновидности. Почему же это произошло?limera1n — untethered джейлбрейк от Geohot использует вторую известную уязвимость в bootrom всех новых iOS устройств. Ранее, в сентября этого года, члены Dev Team pod2g и posixninja раскопали и частично документировали первую известную уязвимость в bootrom Apple A4 устройств. Теперь Apple известно о существовании обоих уязвимостей, которые, вероятно, будут закрыты со следующей аппаратной ревизией устройств.

Все дело в том, что bootrom (или SecureROM) — это небольшой загрузчик, который вызывается iPhone/iPad как только вы включаете устройство. Bootrom обычно прошит в read-only NAND (флеш-память), который прошивается на заводе при изготовлении устройства. Все последующие обновления iOS никак не затрагивают этот участок памяти: обновить bootrom возможно только с новой аппаратной ревизией устройств. Вот почему все найденные уязвимости в данном участке кода стратегически важны.

После завершения работы bootrom передает управление загрузчику iBoot. iBoot — это загрузчик второй стадии, задача которого провести частичную инициализацию устройства, загрузить ядро iOS и передать ему управление. iBoot легко перешивается при обновлении iOS, по этому все найденные в нем уязвимости носят временный характер.

Весь цепочечный процесс загрузки iOS выглядит приблизительно так:

bootrom —> iBoot —> iOS

Открытая уязвимость в bootrom всегда является гарантией того, что рано или поздно джейлбрейк будет осуществлен. Уязвимости в iBoot или iOS ненадежны и закрываются Apple при обновлении iOS. Кроме того джейлбрейк, который выполняется посредством уязвимости в iBoot как правило является tethered, т.е. после перезагрузки устройства джейлбрейк необходимо выполнить заново.

После спешного релиза limera1n Dev Team отложили выход greenpois0n для того, чтобы скрыть реализацию эксплоита bootrom — SHAtter до следующего поколения устройств.

_____________

1 Geohot он же Джорж Хотц — юный хакер, в 17 лет, если не ошибаюсь, он первым сделал unlock для iPhone, правда для этого нужно было физическое вмешательство в телефон, потом уже выпускал разные программные решения для unlock`а и джейлбрейк`а. Также же занимается ломкой PS3.

2 Apple A4 — микропроцессор от Apple, он ARM (Cortex-A8 с небольшими плюшками) и в нем есть GPU. Впервые появился в iPad, теперь стоит и в iPhone 4, Apple TV, последних iPod Touch. По поводу бага — железо тоже имеет свои баги, как и софт ярчайшим примером например было когда два года назад Крис Касперски собирался продемонстрировать удаленный взлом win/*nix. Т.е. не важно какая ОС, главное было что работа происходит на процессоре Intel. Поскольку взлом был заранее анонсирован, Intel успели связаться с Крисом и пообещали исправить самые критические ошибки. Например одна из ошибок — проблемы с синхронизацией кеша на многоядерных процах, вовсе не обязательно пытаться сделать переполнение буфера в программе, чтобы перекинуть управление на свой участок кода.

3 Dev Team — кодокопатели и программисты, на самом деле iPhone Dev Team, занимаются как раз «взломом» и возможностью писать под iOS без контроля со стороны Apple.

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO